Att komma till inställningarna är ganska problematiskt eftersom knappen med samma namn saknas. Men på menyn Uppgifter har du sett knappen Avancerade inställningar (Sandbox-uppgifter och avancerade uppgifter), genom att klicka där du kommer till parametervinduet (fig. 4.99).

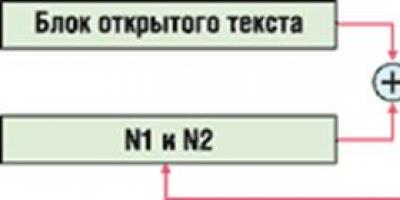

Figur: 4,99. Avancerade inställningar

Fönstret är uppdelat i två delar: till vänster - inställningskategorier, till höger - ändringsbara parametrar. Det finns bara två kategorier: Allmänna Inställningar och Säkerhetsinställningar (fig 4.100).

Figur: 4.100. Allmänna Inställningar

Det finns fyra underkategorier i Allmänna preferenser.

Gränssnitt. I den här underkategorin kan du ändra programmets språk samt justera de visuella och ljudparametrarna. För att göra detta, markera rutorna mittemot motsvarande parametrar. Ju mer de är aktiverade, desto oftare påminner programmet om dess närvaro på datorn. Separat bör det noteras möjligheten att blockera åtkomst till programinställningar via ett lösenord. För att göra detta, markera rutan Skydda inställningar med ett lösenord, klicka på länken Ange lösenord och ange ditt lösenord i fönstret som visas.

Uppdateringar. Vi pratar om att uppdatera både antivirusdatabaserna och själva programmet. Det är här du kan konfigurera frekvensen för att leta efter uppdateringar (Bild 4.101).

Skogsavverkning. Du kan stänga av loggning eller aktivera den.

Konfiguration. Underkategorin ansvarar för skyddsprioriteringar. Som standard är COMODO - Internet Security valt, vilket är känsligt för hot från Internet. Om du spenderar mycket tid på webben, ändra inte någonting. COMODO - Proaktiv säkerhet syftar till att skydda insidan. Välj det om din dator har många virus. COMODO - Firewall Security utför endast nätverksskydd (brandvägg). För att ändra konfigurationen dubbelklickar du på önskat objekt (Bild 4.102).

Figur: 4.101. Konfigurera uppdateringar

Figur: 4.101. Konfigurationsinställning

Standardsäkerhetsinställningarna är inställda på en mycket hög nivå (Figur 4.103). Det enda du kan göra är att minska skyddet och utesluta enskilda filer från skanning. Det är osannolikt att dessa inställningar är användbara för en vanlig användare, så vi kommer inte att dröja på dem i detalj.

Figur: 4.103. Säkerhetsinställningar

KONTROLLERAR DATORN

Du kan börja skanna i huvudfönstret med knappen Skanna... Du kan också använda knappen Uppgifter (Common Tasks Scan)... I fönstret som öppnas väljer du typ av skanning (Bild 4.104):

Snabbsökning - skannar de delar av datorn som är utsatta för infektion;

Fullständig genomsökning - skannar alla filer på din dator;

Anpassad skanning - Skanna enskilda filer eller mappar ( Anpassad skanningsmappeller Skanna fil) (fig 4.106).

fikon. 4.104. Skanna profiler

Figur: 4.106. Anpassad skanning

Dessutom har du möjlighet att skapa din egen profil. För detta i menyn Anpassad skanning tryck på knappen Andra alternativ, i fönstret som öppnas klickar du på Lägg till (fig 4.107).

Figur: 4.107. Skapa en skanningsprofil

I nästa fönster (bild 4.108), tilldela profilen ett namn och lägg till skanningsobjekt: enskilda filer och hela områden ( Objekt). På fliken alternativ välj kontrollens noggrannhet. Ju fler kryssrutor du markerar, desto grundligare blir kontrollen. På fliken Schema ställa in tid och frekvens för denna typ av skanning. Klicka på OK.

Figur: 4.108. Ställa in en skanningsprofil

Nu i fönstret Läser in (se fig. 4.104) den skapade objektskanningsprofilen visas. Markera rutan för att aktivera den - och antivirusprogrammet börjar skanna vid den schemalagda tiden.

Sammanfattningsvis bör den höga effektiviteten av COMODO Antivirus noteras. Han klarar perfekt den uppgift som tilldelats honom. Nackdelarna inkluderar ett inte särskilt tydligt gränssnitt.

granskning, undersökte vi i detalj och "bilder" processen för att installera en gratisComodo brandväggpå datorn. Nu, som jag lovade, kommer jag att berätta hurbrandväggen är optimal, med ett minimum av popup-aviseringar, snabbt och oberoende konfigureras... Författarens version av programmets avancerade inställningar är i stort sett densamma somrekommenderad i den ryska delen InternationellCOMODO-forum(gren " CIS / CFP för nybörjare i brandväggarDessa forum kan besökas genom att klicka på "miscellanea "Artikel" Besök supportforumet ". Det enda, du kommer till den huvudsakliga engelskspråkiga sidan, så för att inte söka finns här en direktlänk till forumet." På ryska / ryska "(klickbart!). Det finns en hel del användbar information om ämnet - de som önskar kan naturligtvis" gräva ". Och jag, som vanligt, för enkelhets skullpoängen jag kommer att gå vidare till det utlovade.Comodo Firewall avancerade inställningar

1. I början föreslår jag att du ändrar standard (standard) grå-dyster "ansikte" Comodo brandvägg för något mer intressant. För att göra detta klickar du på samma flik "Diverse" inställningar" → "Utseende "→ i" Tema "ändra det" gråa "temat" COMODO Standard Normal "till exempelvis" COMODO Blue Norma "l (första skärmdump) och" klädd ", gå vidare.

2. Den första av de avancerade programinställningarna är att aktivera "osynlighet" -läget för din dator i nätverket. För att göra detta, i " Brandvägg"klicka på appleten" Dold portguide "→ välj" Blockera alla inkommande anslutningar och dölj mina portar för alla inkommande anslutningar "(skärmdump ovan) och bekräfta vårt val genom" OK ".

3. Vidare, i samma flik " Brandvägg"gå till" Brandväggsinställningar "och på fliken" Allmänna inställningar "aktivera" ". Nu skapas automatiskt tillåtna regler för alla applikationer från den betrodda listan, vilket sparar dig från onödiga behörigheter manuellt. Markera dessutom kryssrutan bredvid artikeln "Upptäck automatiskt nya privata nätverk "(som kan tas bort efter att ha upptäckt ditt nätverk) och, viktigast av allt," Brandväggsläge "vi lämnar det oförändrat" Säker ".

Bekräfta alla ändringar i inställningarna med knappen " OK".

4. Låt oss gå till lägesinställningarna " Proaktivt försvar". För att göra detta, i" Skydd + "klick" Proaktiva försvarsinställningar "och, i analogi med föregående inställningsalternativ, aktivera" Skapa regler för säkra applikationer ". Om du är säker på att systemet är rent från virus och har en effektiv antivirusskanner (jag skrev om behovet av det i anteckningen" ") typ av gratis, gärna sätta" Rengör PC-läge "- igen, för att bli av med de" irriterande "aviseringarna. Kontrollera också frånvaron av en jackdaw mittemot" Aktivera förbättrat skyddsläge "och närvaro är mittemot objektet" OCH anpassa driftläget vid låga systemresurser " (Inga kommentarer).

5. I samma inställningar som Firewall Proactive Defense i " Inställningar för applikationskörningskontroll "kontrollera att okända filer behandlas som" Delvis begränsad "(standard) eller" Misstänksam "- under andra inställningar kommer vissa applikationer att vägra starta.

6. För användare av äldre versioner Comodo brandvägg

Och glöm inte att bekräfta ändringarna i inställningarna med " OK ".

Notera:Om Proactive Defense är helt avaktiverat, inaktiveras detta alternativ ("Sandbox") automatiskt.

7. Den sista justeringen från kategorin "valfri": i " miscellanea " → "inställningar "→ på fliken" Är vanliga "avmarkera rutan bredvid artikeln" Sök automatiskt efter programuppdateringar"(näst sista skärmdump), särskilt eftersom alternativet" Sök efter uppdateringar "alltid" till hands "(sista skärmdump).

Ett klick till på knappen " OK "och du kan stänga det korrekt konfigurerade Comodo brandvägg - efter att ha startat om Windows, med denna konfiguration, "bekväm" för användaren, skyddar programmet datorn på ett tillförlitligt sätt mot nätverkshot.

Som ett resultat av misslyckade försök att tvinga databaserna att uppdateras bestämde jag mig för att bara installera om Comodo, men en lägre version, för att testa den. Comodo Internet Security är ett komplett skydd som inkluderar antivirus, brandvägg och proprietära funktioner som Hips och mer.

Innan Comodo försökte jag olika antivirus. Dessa är Doctor Web, Kaspersky, AVG, Nod32, Avast, Panda, MalvareAntimalvare och till och med Chinese Rising, vilket fungerar förvånansvärt bra.

Mest av allt gillar jag Kaspersky, som har tjänat mig troget i flera år, men det är dags att hitta något som kan ersätta det, och som ett resultat av en lång sökning valde jag gratis Comodo. Nu har han skyddat datorn i flera år.

Comodo är, som alla medger, en kick-ass-brandvägg. Faktum är att han ensam löser problemet med säkerheten i att vara i nätverket. Antivirusprogrammet är också utmärkt, men jag föredrar att inte använda det, även om det fungerar normalt. Istället för antivirus laddar jag ner en skanner från DrWeb som heter CureIt och kontrollerar datorn med några månaders mellanrum.

Comodo är mycket anpassningsbar och kommer som en mycket professionell (och det är) produkt. Generellt gillar jag Comodo och är nöjd med det. Det behöver bara konfigureras korrekt. Jag känner mig lätt i alla program, så det var inte svårt för mig att förstå Comodo-inställningarna.

Jag gjorde speciellt flera skärmdumpar av Comodo för den här artikeln, för vilken jag var tvungen att gå till WinXP, där jag har den senaste versionen av Comodo installerad, där jag inte har besökt, förmodligen på sex månader.

Jag kommer inte att prata om alla Comodo-inställningar. Du bestämmer om du vill lämna några uppdateringar, meddelanden, meddelanden för dig själv eller inte. Jag pratar bara om de mest grundläggande inställningarna, liksom några knep i dessa inställningar.

Vad ska jag göra om webbläsaren är infekterad? Läs om det.

Denna Comodo skiljer sig från den 5: e versionen i sitt förbättrade och vackra gränssnitt.

Enligt min mening är den femte versionen trots skönheten ändå bekvämare. Där är alla inställningar bättre grupperade och informativa.

I den nya versionen av Comodo är det till exempel inte klart när antivirusdatabasen uppdaterades. inget datum. I den femte versionen indikeras detta av uppdateringsdatumet.

Inställningarna för antivirusskanningsprofiler och undantag är dolda så att de bara kan hittas genom att förstå strukturen i Comodo-gränssnittet från tidigare versioner.

Mer om detta nedan. Men låt oss börja där.

När det gäller antivirusprogrammet kan du lämna inställningen för att skanna datorminnet vid start. Som standard finns det en kryssruta för skanning av arkiv. Jag tar alltid bort den, för ofta finns det tabletter i arkiven, och antivirusprogrammet tar hänsynslöst bort dem.

När det gäller kumulativ skanning kommer detta läge att skanna de filer som har ändrats sedan föregående skanning. Du kan välja "Scan On Access". Det är upp till dig att bestämma. Jag väljer alltid kumulativ skanning.

Enligt min mening har de amerikanska utvecklarna gjort ett misstag med listan över skanningar. Faktum är att om du inte vet hur du konfigurerar antivirusprogrammet varje gång datorn startas kommer en antiviruskontroll att ske. Inte alla och behöver inte alltid det. Och för att stänga av den här automatiska genomsökningen måste du veta var du ska göra det. Comodos konstruktioner gjorde detta otydligt, av någon anledning. I allmänhet för att konfigurera hur vi behöver gå till "Scan List" och där ser vi standardlistan och längst ner en knappt märkbar pil.

Det här är vad vi behöver. Vi drar upp det, fönstren "Lägg till", "Redigera" och andra visas där vi redan kan göra något. Vi kan inte ta bort standardprofilerna för skanningslistor, men vi kan ändra dem eller lägga till våra egna. I raden "Graf" ställer du in önskad position så att skanningen inte startar automatiskt när systemet startar. Om vi \u200b\u200bbehöver en genomsökning kan vi alltid starta den manuellt från antivirusns huvudfönster genom att klicka på "Skanna" -knappen.

Profiler kan dock konfigureras så att skanning aktiveras en gång i veckan, till exempel på natten eller under dagen. Själva idén med ett "Fullt" eller "Snabbt" skanningsschema är bra, men det borde ha gjorts tydligare och inte dolt långt in i programmets tarmar för användaren.

Samma situation är med "Undantag". Utvecklarna lyckades också dölja inställningen för detta extremt viktiga objekt bakom en sådan pil, som syns längst ner i huvudfönstret när du går längs vägen "Antivirus ---\u003e Undantag".

Vi drar den här pilen uppåt och ett fönster med åtgärder dyker upp, tack vare vilket vi redan kan arbeta helt med undantag.

Vi anger i "Undantag" alla de filer och mappar som enligt vår åsikt bör ignoreras av Comodo.

Några ord om proaktivt försvar. Detta är en egenutvecklad funktion av Comodo, som de anser vara nästan den viktigaste för att skydda din dator. Den version vi överväger har en HIPS-inställning (värdbaserat inträngningssystem eller helt enkelt "Intrusion Prevention System"). Inställningarna finns på skärmdumpen nedan. Du kan välja "Säkert läge". I den kommer alla okända åtgärder på datorn att vara under kontroll. Om du vet / är säker på att det inte finns några virus på datorn och att den är ren kan du ställa in "Clean PC" -läget. I det här läget känns alla filer igen som betrodda och vi får färre meddelanden från Comodo. Jag satte in inställningarna "Clean PC".

HIPS är valfritt och kan inaktiveras. Men om du gör det, rekommenderar jag att du markerar rutan bredvid "Skapa regler för säkra applikationer", speciellt markerade i grönt. Detta gör det lättare för dig själv att ytterligare interagera med Comodo. Han skapar reglerna och när du väl har bekräftat dem kommer du inte att få meddelanden från Komodo vid samma tillfälle.

Tja, ställa in en brandvägg eller helt enkelt en brandvägg. Comodos brandvägg är en av de bästa på marknaden. Detta erkänns av alla specialister och vanliga användare. Vissa människor hämtar specifikt endast Comodo-brandväggen för att kunna använda den med ett antivirus från tredje part. Det finns inget komplicerat i inställningarna.

Se också till, som i skärmdumpen ovan, att kryssa i rutan för att skapa regler så att du inte får konstanta meddelanden från Comodo. Resten är efter eget gottfinnande. Jag ställer in "Säkert läge". Även med standardinställningarna gör brandväggen sitt jobb perfekt.

Om du vill göra din dator osynlig i nätverket kan du aktivera läget för att blockera alla inkommande anslutningar och dölja dina portar för alla inkommande anslutningar i guiden för dolda portar. Men om du använder ett hemnätverk, vilket oftast är fallet, är det bättre att aktivera aviseringsläget för inkommande anslutningar och fatta ett separat beslut för varje port. För de mer avancerade: i de avancerade brandväggsinställningarna kan du markera rutorna överallt, förutom NDIS-övervakning, förutom TCP / IP.

Lite om Sandbox-läge. Den här coola saken, om den är aktiverad, isolerar alla okända filer och kör dem i sig (sandlåda). I detta läge kommer filer, om de är farliga, inte att skada systemet. Inte alla betalda antivirusprogram har en sandlåda. Gratis Comodo har. Så använd den.

Du bör vara medveten om att lägena Sandbox och Protection Plus (Proactive) inte behöver aktiveras. Utan dem, med bara antivirus och brandvägg, kan du normalt säkra ditt system. Men ovanstående lägen gör skyddet ännu mer pålitligt och kraftfullt.

Och jag skulle också vilja säga om konfigurationerna. Det finns tre av dem som standard. Dessa är: Internetsäkerhet, Proaktiv säkerhet och Brandväggssäkerhet. För många är dessa saker obegripliga, men det finns inget komplicerat här. Dessa är i själva verket ett slags förinställningar, färdiga förinställningar. Brandväggssäkerhet prioriterar nätverksskydd, antivirusaktiviteten minskar så att säga: det verkar fungera, men det verkar inte vara. I allmänhet är det nästan osynligt och inte hörbart i detta läge. I andra lägen är det samma: I Proactive prioriteras proaktivt skydd, i Internetsäkerhet prioriteras antivirus- och nätverksskydd. Jag installerar vanligtvis Internet Security. I valfritt läge, om något, kan du justera inställningarna till önskad funktionalitet.

Som ordspråket säger är flygningen normal, men produkten betalas och efter 30 dagar slutar den att fungera och kommer att be om pengar. Berätta för mig, finns det någon gratis brandvägg av samma kvalitet.

Hej kompisar! Dagens artikel handlar om den populära och gratis Comodo Firewall.

Säkerhetsprogramvaran från Comodo Group-utvecklarföretaget blev populär på programvarumarknaden på grund av närvaron av tre viktiga komponenter i mjukvaruprodukter - ett krävt applikationsområde, enkelhet och bekvämlighet i gränssnittet samt gratis distribution. Vi bör också notera flexibiliteten i utvecklarnas strategi. Således kan ett programvarupaket för datorskydd, bestående av ett antivirus, brandvägg, Sandbox och andra moduler, installeras som en helhet eller selektivt genom att endast installera enskilda moduler av antingen Comodo AntiVirus eller Comodo Firewall. Det senare kommer att diskuteras mer detaljerat nedan. Låt oss titta på funktionerna i Comodo Firewall, hur man installerar detta program och hur man konfigurerar det.

Comodo Firewall-uppgifter och funktioner

Firewall Comodo Firewall, trots att produkten är gratis, ger ditt dator fullständigt skydd mot nätverkshot. Dessutom blev det mer än en gång vinnaren av olika tester utförda av programvarans internetresurser för att identifiera den bästa mjukvarulösningen i klassen "Firewall". Comodo Firewall kan skydda mot attacker från hackare och skadlig programvara som sprids över nätverket på samma nivå som betalda avancerade brandväggar som Outpost Firewall Pro. För att uttrycka det enkelt hittar du inte programvara av samma kvalitet och ännu mer gratis på marknaden.

Comodo Firewall analyserar misstänkt aktivitet hos program på datorn och kontrollerar alla deras aktiva komponenter, vilket blockerar lanseringen av allt som kan skada datorn. Stealth Mode gör datorn osynlig för portavsökning med skadlig kod. Comodo Firewall upptäcker automatiskt datorns betrodda zoner, det vill säga de mappar och filer som är behöriga att delas i ditt hem- eller lokala nätverk.

Till skillnad från sin motsvarighet - som inte passar alla antivirusprogram i samma system, är Comodo Firewall mer lojal i detta avseende. Även om du inte gillar specifikationerna eller effektiviteten i Comodo AntiVirus-modulen kan du installera något annat antivirusprogram eftersom Comodo Firewall vanligtvis inte strider mot säkerhetsprogramvara från tredje part.

Flera driftsätt och flexibla inställningar för Comodo Firewall gör att du kan anpassa brandväggens önskade beteende för både nybörjare och mer erfarna användare.

Installera Comodo Brandvägg

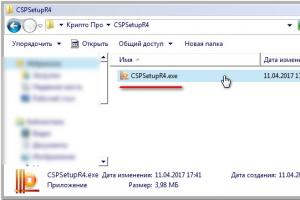

Kör det nedladdade Comodo Firewall-installationsprogrammet.

Installationsprocessen skiljer sig något från den vanliga, eftersom den initialt innebär att vissa parametrar för programmet ställs in. Efter att ha valt programspråk kommer vi att se installationsguiden, där du måste välja några alternativ. Din e-post är valfri.

Att lämna alla förinställda alternativ utan att ändra någonting är endast möjligt i sådana fall:

När det gäller en produktiv dator eller bärbar dator och en höghastighetsinternetanslutning;

Du vill i grunden delta i att förbättra säkerhetsprogramvaran, i synnerhet Comodo-produkter, så att företaget förbättrar användarskyddet;

Du litar inte på din ISP: s DNS.

Ett fönster öppnas med alternativ för installation av programmet, där utvecklaren, i hopp om att du snabbt kommer att genomföra installationen och inte kommer att gräva i installationsinställningarna, har förberett en automatisk installation av ytterligare två program förutom Comodo Firewall-brandväggen - det här är en klient teknisk support från utvecklaren Comodo GeekBuddy och en webbläsare med förbättrat skydd för webbsurfing Comodo Dragon. Det är ingen mening att kontakta det första programmet för dem som inte kan engelska och inte kommer att betala för teknisk support från Comodo i slutet av den fria perioden. Ett annat program - den Chromium-baserade Comodo Dragon-webbläsaren - du kan ladda ner gratis på Internet och installera när som helst när som helst när frågan om att byta webbläsare kommer upp.

Nu kan du tryckt trycka på knappen "Framåt".

I nästa fönster är vi tvungna att installera Yandex-element längs vägen och den här allvarliga sökmotorn i webbläsaren. Vi kommer att vägra denna tjänst, eftersom det knappast kan kallas ett missat tillfälle i livet. Vi trycker på knappen för att starta installationen nedan.

Programmet installeras. Efter att ha startat det ser vi att en datorstart krävs. Vi trycker på knappen "Fix".

Comodo Firewall Launch

Datorn startas om, och vi hittar en hel del Comodo Firewall-fönster på skrivbordet - informationshjälp om Comodo-teknologier, en programdrift-gadget och ett förinställt fönster för brandvägg, där vi måste ange vilket nätverk datorn är ansluten till - hem, arbete eller offentligt nätverk plats såsom en Wi-Fi-hotspot.

Därefter kommer Comodo Firewall att minimeras till systemfältet, varifrån programgränssnittet kan ringas när som helst.

Alla åtgärder som utförs på datorn för vilka brandväggen ännu inte har skapat en regel måste godkännas, såvida vi naturligtvis inte talar om en obehörig lansering.

Du måste godkänna lanseringen av varje program som är okänt för Comodo Firewall på din dator tills brandväggen utvecklar regler för sig själv för vart och ett av de program som startas. Naturligtvis måste du tippa först, men det här är faktiskt ett litet pris att betala för att kunna kontrollera nätverksanslutningar.

Konfigurera Comodo-brandväggen

Comodo Firewall är utformad för ett stort antal användare, inklusive nybörjare, och din dator är säker även med utvecklarens standardinställningar. Men mer erfarna användare kommer säkert att vara intresserade av att använda Comodo Firewalls funktioner för förbättrat datorskydd.

Vi startar brandväggen med dess genväg i systemfältet. I huvudfönstret som öppnas framför oss ser vi programmets status - datorn är skyddad. Vi ser också antalet nätverksintrång, antalet blockerade intrång, programuppdateringar.

Med knappen i det övre vänstra hörnet kan vi växla till att visa den detaljerade sammanfattningen av programmet. Och återgå sedan till översiktsvyn igen.

I huvudfönstret i Comodo Firewall finns det ett "Spelläge" -alternativ. Spelläge är i själva verket helskärmsläge inte bara i spel utan också när du tittar på videor, liksom i andra applikationer som visas i helskärm. När du byter till det här läget stör inte brandväggen oss med sina meddelanden och alla beslut kommer att fattas av sig själv.

För att öppna de avancerade brandväggsinställningarna klickar du på länken "Firewall" i huvudfönstret i Comodo Firewall med en detaljerad sammanfattning.

Kommer öppna detaljerade inställningar brandvägg, där du kan ändra vissa förinställda parametrar.

Till exempel, högst upp i inställningsfönstret kan du ändra det förinställda "säkra läget" för brandväggen när nätverksaktivitet för program som finns i den betrodda listan är tillåten och Comodo Firewall inte använder andra lägen av alla anledningar. Till exempel:

"Komplett blockering" - i detta läge är all nätverksaktivitet utesluten. Detta läge är helt enkelt en oumbärlig sak vid en virusinfektion på din dator.

"Anpassad uppsättning regler" - som namnet på läget antyder, tillhandahåller den strikt kontroll och användardeltagande i beslutsfattandet för varje nätverksbegäran som det inte finns några tidigare fastställda regler för.

"Inlärningsläge" - i det här fallet stör inte Comodo Firewall aktiviteten för att köra program utan övervakar bara händelser.

Comodo Internet Security (CIS) är en antivirus + brandvägg. Även i Comodo Internet Security finns en Sandbox (sandlåda) där du kan köra applikationer så att de inte påverkar systemet (i en isolerad miljö). Det är möjligt att filtrera all trafik genom Comodos DNS-servrar, vilket minimerar hotet om virus och skadliga webbplatser. Det finns ett virtuellt skrivbord, på det virtuella skrivbordet kan du säkert köra program och surfa på Internet, det skyddar också mot keyloggers (keyloggers). Tablet-läge och Windows-skrivbordsläge kan användas.

Det finns också ett system för förebyggande av intrång HIPS (Host-based Intrusion Prevention System), som analyserar beteendet hos program.

Comodo Internet Security (CIS) är det bästa gratis antivirus- och brandväggen.

Ladda ner Comodo Internet Security kan vara på den officiella webbplatsen comodorus.ru/free_versions/detal/comodo_free/8.

Under installationen kan programmet också installeras:

- Comodo drake (högsäker internetwebbläsare från Comodo). Det gjorde jag tidigare.

- Comodo Antivirus (antivirus)

- Comodo brandvägg (brandvägg)

- Comodo geekbuddyDetta är en shareware-tjänst (begränsad till 60 dagar). Fungerar på principen om teknisk support dygnet runt. Kommunikation sker med den inbyggda Internet messenger)

Du kan välja vad du vill installera och vad inte under installationen av programvarupaketet.

Så låt oss börja installera Comodo Internet Security. Kör installationsprogrammet och börja packa upp filerna för installation.

Om användarkontokontroll kommer med en fråga: låt nästa program göra ändringar på den här datorn? Klicka på ja.

Välj installationsspråk för Comodo Internet Security Premium och klicka på ok.

Du kan ange din e-postadress (valfritt).

Du kan markera rutan " Jag vill ge ytterligare säkerhet på Internet genom att byta till COMODO Secure DNS-tjänstminimera hotet om virus och skadliga webbplatser, så att alla förfrågningar filtreras och behandlas på Comodos servrar och skadliga webbplatser blockeras och andra hot inte når dig. "

Du kan markera rutan "Jag vill använda molnanalys av applikationsbeteende, överföra oidentifierade program till COMODO i enlighet med villkoren i sekretesspolicyn."

Du kan kryssa i rutan "Anonymt skicka applikationsanvändningsdata till COMODO (information om konfiguration, kraschar, fel, etc.) för att göra ändringar som förbättrar programmets prestanda."

Klicka framåt.

Avmarkera rutorna:

Installera Yandex-objekt

- skapa Yandex hemsida (gäller alla webbläsare som stöds)

- gör Yandex till standardsökmotorn (gäller alla webbläsare som stöds)

Klicka på Jag godkänner. Installera.

Installationen av Comodo Internet Security Premium börjar. Webbläsaren Comodo Dragon installeras först.

Sedan börjar Comodo Internet Security Premium-installationen.

Efter installationen av Comodo Internet Security Premium visas Comodo Internet Security Premium-widgeten på Windows-skrivbordet, vilket visar systemets säkerhet, internethastigheten och snabbstart av webbläsare.

När du först startar Comodo Internet Security Premium genomsöker den din dator efter hot.

Du kan stoppa det eller fortsätta skanna i bakgrunden (det tar längre tid att skanna, men använd färre resurser och laddar din dator mindre). Detta kallas en dold uppgift - det är en uppgift som kräver mindre resurser än den aktiva uppgiften.

Så här ser huvudfönstret i Comodo Internet Security Premium ut.

Det här fönstret kommer också att dyka upp med en novell om Viruscope, innehållsfilter, GeekBuddy-program. Vi sätter en bock längst ner till vänster på artikeln visar inte det här fönstret längre och stänger det.

Nätverk upptäckt. Ange din plats:

Jag är hemma. Välj om du har anslutit datorn till ditt hem-LAN

- Jag är på jobbet. Välj om du har anslutit din dator till ett kontors-LAN

- Jag är på en offentlig plats. Välj om du befinner dig på en offentlig plats som ett café, hotell, skola etc.

Jag valde att jag är på en offentlig plats.

Genom att klicka uppe till höger på uppgifterna byter vi till uppgifter.

Du kan växla tillbaka genom att klicka på huvudfönstret.

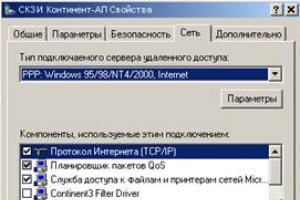

I uppgifter kan du ange brandväggsuppgifterna och välja avancerade inställningar för att anpassa olika aspekter av brandväggen.

Brandväggsinställningar. Du kan aktivera eller inaktivera brandväggen och välja driftläge. Visa inte aviseringar, upptäck automatiskt privata nätverk, visa aviseringar, trustconnect, visa animering på CIS-ikonen i meddelandefältet, skapa regler för säkra applikationer, ställ in nivån på aviseringsfrekvensen, visningstid för aviseringar på skärmen, aktivera filtrering av Ipv6-trafik, blockera fragmenterad IP trafik, analysera protokollet.

Globala regler.

Följande globala regler är aktiva på den här datorn:

Tillåt IP-utgående från MAC Any till MAC Any

- tillåt ICMPv4 inkommande från MAC Any till MAC Any

- blockera IP-inkommande från MAC Any till MAC Any

Du kan lägga till en ny brandväggsregel.

Regeluppsättningar.

Här kan du konfigurera vilka regleruppsättningar som används på den här datorn.

Innehållsfilter.

Det här alternativet konfigurerar brandväggen för att filtrera åtkomst till webbplatser i enlighet med reglerna och profilerna nedan.

Antivirusövervakning.

Skanna i realtid (rekommenderas).

Kontinuerlig antivirusövervakning utförs parallellt med utförandet av användaruppgifter.

Skapa en cache om datorn är i standbyläge, skanna minne när datorn startar, visa inte aviseringar, packa upp och skanna filer: .jar, .exe, justera nivån på heuristisk analys, sök efter potentiellt oönskade applikationer.

Gränssnitt.

Du kan ändra gränssnittet till Classic Theme, Tile Theme, Modern Theme. Visa även meddelanden från COMODO meddelandecenter, visa informationsmeddelanden, visa en hälsning vid start, visa en widget på skrivbordet, visa informationsmeddelanden när uppgiftsfönstren är minimerade eller uppgifterna körs i bakgrunden, åtfölj varningar med en ljudsignal, skydda inställningar med ett lösenord.

Uppdateringar.

Sök efter programuppdateringar.

Ladda ner programuppdateringar automatiskt. Om det här alternativet är aktiverat laddas programuppdateringar ned automatiskt. När du ska installera dem bestämmer du själv. Sök efter uppdateringar till antivirusdatabasen var sjätte timme.

Kontrollera inte om det finns uppdateringar om dessa anslutningar används.

Kontrollera inte om det finns uppdateringar om batteriet.

Inställningar för proxyserver.

Konfiguration.

I det här avsnittet kan du importera och exportera konfigurationer samt ändra den aktuella konfigurationen.

Typer av skanning.

På den här sidan kan du lägga till, ta bort eller redigera profiler och skanna scheman.

Skyddade föremål.

Objekt skyddade på den här datorn.

Här kan du lägga till en mapp eller fil som behöver skyddas från ändringar som inte görs av dig, såväl som från intrång från andra program.

Använd molnkontroll (rekommenderas) så att filen kontrolleras mot databasen i molnet. Utför molnanalys av okända filer för snabba resultat och spara datorresurser. Tillitsapplikationer undertecknade av betrodda leverantörer. Förtroendeapplikationer installerade med betrodda installatörer.

Du kan inaktivera Comodo Internet Security-widgeten på skrivbordet, eller lägga en kort sammanfattning, även aktivera länkar till webbläsare, socialt. nätverk och för att widgeten ska visa din internettrafik.

I Comodo Internet Security Premium kan du tillåta att ett virtuellt skrivbord surfar säkert på Internet, till exempel utan rädsla för att någon ska stjäla ditt lösenord eller köra ett virus för att kontrollera dess åtgärder utan att skada systemet, eller köra ett program som inte påverkar din system, men bara för att agera på det virtuella skrivbordet.

För att använda det virtuella skrivbordet måste du ladda ner och installera Microsoft Silverlight. Klicka på ja för att börja ladda ner och installera.

Klicka på Jag godkänner. Installera.

Microsoft Silverlight 5.1 är laddat.

Det virtuella skrivbordet laddas.

Du kan gå tillbaka till Windows.

Du kan ange inställningarna ...

och ändra det virtuella skrivbordsläget från en surfplatta till en vanlig dator.

Du kan fritt använda den virtuella Comodo-maskinen.

Startning i Sanbox behövs för att isolera applikationen från systemet.

Du kan rensa din dator från virus och hot med Comodo Cleaning Essentials.

Med Comodo Cleaning Essentials kan du börja skanna och upptäcka och ta bort virus, rootkits, dolda filer och skadliga objekt i systemregistret.

Kontrollerar MBR (Windows startområde).

En omstart krävs för att slutföra skanningen.

Du kan se aktivitet och övervaka pågående processer med Comodo Killswitch.

Tillåt UAC-åtgärder genom att klicka på ja.

Klicka på Jag godkänner. Installera för att ladda ner och installera Comodo Killswitch.

Comodo Killswitch laddas.

Initiering av applikationen från Comodo Killswitch.

I Comodo Killswitch kan du se aktiviteten i alla processer i systemet och stoppa dem om de verkar misstänksamma och onödiga för dig och också hitta ett program som äter upp mycket systemresurser. Du kan också se hur mycket CPU som laddas och se vilken applikation som konsumerar internettrafik.

Hur man hittar något förbjudet i tor

2490 23.12.2009Tweet

Plus

Låt oss börja vår bekantskap med Comodo Firewall genom att installera den.

När du kör installationsfilen visas ett varningsfönster om behovet av att ta bort andra program av samma syfte för att undvika konfliktsituationer

Om du redan har någon brandvägg installerad, ta bort den, om inte, fortsätt gärna.

Klicka nu på knappen "JA" i varningsfönstret. Ytterligare installation är standard för de flesta Windows-program. Du behöver bara klicka på "Nästa". I slutet kommer programmet att erbjuda konfigurationsalternativ: automatisk eller anpassad

Vi lämnar det automatiskt. För att slutföra installationen är allt som återstår att starta om datorn.

Efter omstart kommer du omedelbart att ställas frågor om aktiviteten i program som kan använda nätverksanslutningen.

Här är det nödvändigt att förstå vilka av programmen du tillåter eller förbjuder aktivitet. När du klickar på knappen "Tillåt" eller "Avvisa" hoppar brandväggen över en gång eller tillåter inte programmet Internet. Om programmet försöker komma åt Internet igen visas fönstret om dess aktivitet igen. Om du är säker på att ett program försöker komma åt Internet kan du markera rutan "Kom ihåg mitt svar för den här applikationen" och klicka på "Tillåt". Comodo Firewall kommer framöver att förstå att du litar på den här applikationen och låter den fungera smidigt. Förbudet för programmet anges på samma sätt: kryssa i rutan "Kom ihåg mitt svar för den här applikationen" och klicka på "Neka". Comodo kommer alltid att blockera detta program.

Under testet ställdes de första frågorna angående alg.exe och svchost.exe.

Dessa är systemprogram och de måste få åtkomst. Frågor om anpassade program kommer att ställas när de lanseras. Om programmet är utformat för att fungera på Internet eller via Internet måste det vara tillåtet. Om det står klart att programmet visar överdriven nit i att ta hand om användaren och vill ladda ner något från Internet eller överföra det via Internet, bör dess åtkomst nekas. Således kommer du, intresserad av din säkra vistelse i det globala nätverket, efter ett tag att skapa regler för uppförande för alla program som är installerade på din dator.

Efter att ha gjort ett felaktigt förbud eller tillåtit programmets aktivitet kan du alltid använda Comodo Firewall-inställningarna och åtgärda situationen. Om du tittar på skärmens nedre högra hörn, där klockan finns, ser du en ikon med en sköld. Det här är Comodo. Högerklicka på ikonen och välj öppna. Huvudprogramfönstret öppnas omedelbart

I huvudfönstret visas tydligt brandväggens grundläggande parametrar.

Överst i fönstret kan du välja mellan panelerna "Sammanfattning", "Skydd", "Aktivitet".

Till vänster är ikonerna uppradade för att växla mellan fönstren på den här panelen:

Uppgifter - I det här fönstret kan du snabbt tillåta eller neka programmets åtkomst till nätverket, samt välja andra alternativ, vars funktioner beskrivs väl under namnet på var och en av funktionerna. Det är bättre att inte röra vid någonting om det inte är nödvändigt.

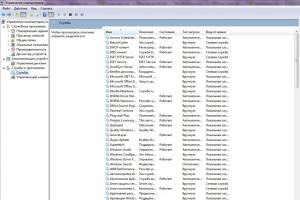

Application Monitor - utformad för att visa och redigera listan över applikationer som användaren litar på. Fönstret presenteras i form av en tabell som indikerar:

- programnamn (ansökan),

- IP-adressen till vilken anslutningen görs (Mottagare),

- portnummer som kommunikation sker på (Port),

- protokollet inom vilket mottagning och överföring av information utförs (Protokoll),

- Tja, kolumnen (Permission), som visar om åtkomst till applikationen är tillåten eller nekad.

Observera de snabba alternativen:

- Aktivera / inaktivera - du kan tillfälligt inaktivera vissa av reglerna, till exempel för teständamål.

- Lägg till - helt anpassningsbar förmåga att skapa en ny regel.

- Redigera - Redigera regeln som markören är på.

- Radera - tar bort regeln permanent från listan.

Genom att dubbelklicka på vänster musknapp på programnamnet eller klicka på "Redigera" kommer du till fönstret för finjustering (redigering) av regeln

I det här fönstret anges hela sökvägen till programmet på disken, sökvägen till programmet, som är överordnat till det konfigurerbara. Ingenting behöver ändras här.

Och genom att titta på flikarna nedan kan du:

- tilldela applikationens åtgärd till applikationens aktivitet, ange protokollet och riktningen för programmets aktivitet (om applikationen tar emot information (inkommande), skickar (utgående) eller både tar emot och skickar),

- ange en eller flera IP-adresser som applikationen interagerar med. En eller flera portar som programmet öppnas när du kommunicerar.

Komponentmonitor - utformad för att spåra integriteten hos viktiga filer - ibland försöker virus ändra filer och Comodo kan förhindra detta.

Nätverksmonitor - Uppmärksamhet! Regelns ordning är viktig här! Comodo Firewall skannar regler från topp till botten. På den här fliken kan du finjustera parametrarna för brandväggsfiltrering för dataöverföring via IP-adresser och portar. Här kan du tvinga stängning av potentiellt farliga hamnar. Så här gör du det:

Klicka på knappen "Lägg till" och i fönstret som visas

välj åtgärden "blockera" och ange "en port" på "Source Port" -fliken, och skriv också ner portnumret, t.ex. 137. Klicka på "OK" -knappen. Den nya regeln kommer att visas i listan.

Använd pilarna "Upp" eller "Ned" för att ställa in regeln i listan. För att inte bli fel, kan du för närvarande helt enkelt sätta regeln i mitten.

På ett bokmärke "Dessutom" i fönstret "Skydd" kan du dessutom konfigurera brandväggen. Dessa funktioner måste behärskas gradvis när du arbetar med programmet kommer du att förstå när behovet av ytterligare inställningar visas.

Genom att gå till panelen "Aktivitet" vi kommer att se två flikar: "Anslutningar" och "Logg"

I "Anslutningar" en lista med program som för närvarande är aktiva visas. Här kan du se om det finns något misstänkt bland de program du litar på. Liksom mängden data som överförs / mottas.

I "Tidning" ett kronologiskt register över viktiga händelser hålls. Du kan alltid hänvisa till det när du analyserar åtgärderna i något av programmen.

Och glöm naturligtvis inte att uppdatera programkomponenterna. Genom att klicka på knappen "Uppdatera" högst upp startar du nedladdningsguiden för nya komponenter. Denna enkla procedur kommer att förhindra att nya nya skadliga programvaror tar destruktiva åtgärder på din dator. Som standard är inställningarna inställda på att automatiskt söka efter uppdateringar.

Enkel att använda och konfigurera Comodo brandväggsprogramvara skyddar din internetupplevelse och hjälper dig att lära dig förstå de processer som sker under informationsutbytet över nätverket.

Tweet

Plus

Aktivera JavaScript för att seDe viktigaste brandväggslägena i fönstret för avancerade inställningar är: Anpassad regeluppsättning, när en varning tas upp för alla applikationer som inte har en nätverksregel och Felsäkert läge när utgående anslutningar tillåts till betrodda applikationer som standard. Förfarandet för tillämpning av reglerna är detaljerat. Ytterligare, lite använda lägen: Komplett blockering när någon nätverksaktivitet undertrycks, oavsett regler och inlärningsläge, där alla anslutningar tillåts och tillåtna regler skapas automatiskt.

Alternativet "Skapa regler för säkra applikationer" föreskriver i "Säkert läge" inte bara för att tillåta nätverksaktivitet till betrodda applikationer utan också för att automatiskt skapa regler för dem. Jag rekommenderar inte inkludera, liksom. Det här alternativet påverkar inte arbetet i läget "Anpassad regeluppsättning".

Om alternativet "Visa inte aviseringar" är markerat kommer den valda åtgärden att tillämpas istället för avisering: tillstånd eller blockering. Detta skapar inte nya regler. Jag rekommenderar att du ställer in läget "Visa inte aviseringar: Blockera förfrågningar" efter att alla nödvändiga regler har skapats.

Om du markerar alternativet "Kom ihåg mitt val" när du svarar på en varning skapas en motsvarande regel. Alternativet "Varningsfrekvens" avgör hur detaljerad denna regel kommer att vara. Om du till exempel ställer in nivån "Mycket låg", tillåter eller avvisar regeln all nätverksaktivitet på en gång. Jag rekommenderar nivån "Mycket hög": då innehåller regeln IP-adressen och porten.

Om alternativet "Upptäck privata nätverk automatiskt" är aktiverat på fliken "Nätverkszoner", när du ansluter till ett nytt nätverk, kommer en uppmaning att uppmanas att ange dess status. Detta skapar en ny post i listan över nätverkszoner, och om statusen är "hem" eller "arbetsnätverk" skapas också regler för det. Om alternativet "Visa inte aviseringar, med tanke på att anslutningen till Internet är ..." är aktiverat tillsammans med det här alternativet, skapas nya poster om nätverkszoner och tillåtna regler för dem automatiskt, utan aviseringar. Jag rekommenderar att du inaktiverar båda alternativen: i det här fallet kommer anslutningen att ske utan avisering och utan att skapa nya regler, dvs. nätverket kommer tyst att uppfattas som "offentligt".

När du ansluter till ett oskyddat Wi-Fi-nätverk visas meddelanden med ett erbjudande om att använda den betalda Trustconnect-tjänsten. Visningen av dessa meddelanden inaktiveras av motsvarande alternativ.

För att kontrollera anslutningar inuti datorn (till exempel för att förhindra att vissa program går åt Internet via en lokal proxyserver) måste du markera alternativet "Aktivera filtrering av loopback-trafik" (rekommenderas).

För att kontrollera anslutningar över IP-protokollversionen inte bara av IPv4 utan även av IPv6, markera alternativet "Aktivera IPv6-trafikfiltrering" (rekommenderas).

Alternativet Blockera IP-fragmenterad trafik skyddar mot en attack baserad på att skicka ett TCP-paket som är så fragmenterat att dess rubrik och TCP-session inte kan bestämmas. Jag rekommenderar att du aktiverar.

Alternativet "Analysera protokoll" instruerar att kontrollera att varje paket överensstämmer med protokollstandarder, medan falska paket blockeras. Jag rekommenderar att du aktiverar.

Slutligen skyddar alternativet "Aktivera ARP Spoofing Protection" ARP-tabellen från att ändras av en angripare som skickar ett "spontant ARP-svar" (inget svar på begäran). Jag rekommenderar att du aktiverar.

Skapa brandväggsregler

Ansökningsregler

Det vanliga förfarandet för att skapa en regel för en ansökan är:

- öppna fliken "Regler för applikationer", klicka på "Lägg till";

- specificera applikationen, detta kan göras på olika sätt:

- att trycka Bläddra → Filer och specificera filen;

- att trycka Bläddra → Kör processer och välj en applikation;

- att trycka Översikt och välj en grupp filer;

- ange sökvägen direkt i fältet "Namn" (eller ett mönster med * och? symboler och miljövariabler);

- ange regler:

- eller klicka på "Använd en uppsättning regler" och välj önskad uppsättning från listan;

- eller klicka på "Använd din egen uppsättning regler" och lägg till dina egna regler (du kan kopiera vilken uppsättning som helst);

- klicka på "Ok" och ordna reglerna för applikationer med hjälp av "Upp" / "Ned" -knapparna.

När du lägger till din egen regel måste du ange:

- åtgärd: "Tillåt", "Blockera" eller "Fråga";

- riktning: inkommande (dvs. initieras på distans), utgående (dvs. initierad på den här datorn) eller vilken som helst;

- beskrivning: text som representerar den givna regeln; om det inte anges kommer en detaljerad beskrivning att visas i listan med regler.

- avgångsadress och destinationsadress;

- protokoll:

- IP, i detta fall är det möjligt att specificera protokollet på fliken "IP-information";

- ICMP, i det här fallet, på fliken "ICMP-detaljer" kan du ange typ och ICMP-meddelande;

- TCP och / eller UDP, i detta fall är det möjligt att ställa in källporten och destinationsporten;

- ett alternativ om du vill logga nätverksaktivitet.

Observera att inte bara en enskild IP-adress kan fungera som en källa / destinationsadress utan också som en nätverkszon och många andra objekt, och du kan också invertera valet med alternativet "Uteslut". På samma sätt kan käll- / destinationsportar vara en uppsättning portar, inkl. omvänd. Observera att fjärradressen för den utgående anslutningen är "Destinationsadress" och fjärrkontrollen för den inkommande anslutningen är "Startadressen"; på liknande sätt med hamnar. Därför anges generellt sett det samtidiga tillståndet för inkommande och utgående anslutningar med valfri fjärrvärd av två regler:

- en regel tillåter inkommande från en fjärrvärd till vilken adress som helst;

- den andra tillåter utgående från vilken adress som helst till en viss fjärrvärd.

När du anger en uppsättning med flera regler bör du beställa dem med hänsyn till att regeln ovan har företräde.

Globala regler

Globala regler bestämmer nätverksaktiviteten för en dator som helhet; deras begränsningar har företräde framför regler för applikationer. Avslag som anges i globala regler är effektivare än tillämpningsregler. Speciellt om man gömmer portar globalt blir datorn osynlig när man försöker skanna dem.

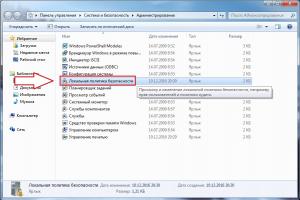

Det finns fördefinierade uppsättningar av globala regler. Gränssnittet för att växla mellan dem presenteras som ett val av datorns synlighetsläge i nätverket: "Blockera inkommande anslutningar" eller "Meddela om inkommande anslutningar" ( Huvudfönster → Uppgifter → Brandväggsuppgifter → Dölj portar).

Genom att välja "Meddelande vid inkommande" -läge tas bort den globala blockeringen av inkommande anslutningar och inför ytterligare kontroll över reglerna för applikationer. Det är dock säkrare att fortfarande tillåta inkommande endast till vissa portar och / eller från vissa nätverk och blockera resten. Så, skärmdumpen visar ett urval av globala regler med ett minimumsbehörighet för inkommande anslutningar, som endast krävs för att svara på pingförfrågningar från det lokala nätverket, öppna åtkomst till filer från det, se namnen på nätverksmiljön och för att torrentklienten ska fungera. Det finns metoder för.

Skapandet av dina egna globala regler sker på samma sätt, den enda skillnaden är frånvaron av "Ask" -åtgärden.

Filgrupper, nätverkszoner, portuppsättningar och regeluppsättningar

Du kan minska många av samma operationer och göra dina regler mer visuella genom att skapa dina egna filgrupper, nätverkszoner, portuppsättningar och anpassade regeluppsättningar.

Filgrupper bildas på fliken Filbedömning → Filgrupper, dessa namnges uppsättningar av deras mönstervägar med jokertecken * och? och miljövariabler. Om du till exempel använder dem kan du skapa regler för drift och automatisk uppdatering av Flash-spelaren eller Java, eftersom dessa processer ändrar filnamn och använder tillfälligt skapade laddare. Du kan ange namnmallar utan att använda filgrupper, men grupper är att föredra på grund av tydlighet, kompakthet och möjligheten att tilldela begränsningar av ett visst slag samtidigt i olika skyddskomponenter. Till exempel kan du skapa en grupp "NoInternet", som samtidigt nekas direkta internetanslutningar, DNS-frågor, användningen av BITS-tjänsten, starta webbläsaren och tillgång till dess minne.

På fliken Regeluppsättningar kan du se vilka regler som finns i de fördefinierade brandväggspolicyerna och ändra dessa principer eller skapa dina egna. I framtiden är det möjligt att tilldela dessa policyer till applikationer: via fliken Application Rules eller genom brandväggsaviseringar. Observera att endast dessa policyer kommer att erbjudas i aviseringen, som anger en entydig åtgärd för denna nätverksaktivitet: tillåt eller avvisa. Till exempel, om ett program försöker kontakta en webbserver på port 80, kommer meddelandet inte att erbjuda "Mail-klient" -policy, men "Webbläsare", "FTP-klient" -policyer etc.

På fliken Portuppsättningar kan du gruppera alla kombinationer av portar i en namngiven uppsättning så att du kan använda den senare i regler som käll- eller destinationsport. När du skapar uppsättningar kan du kombinera enstaka portar, portområden och deras inversioner.

Fliken "Nätverkszoner" har följande särdrag: på den kan du inte bara gruppera adresser i namngivna "zoner" för vidare användning i regler (som käll- eller destinationsadress), utan också ställa in status för dessa zoner. Om du till exempel skapar en zon och sedan lägger till den på fliken Blockerade zoner blockeras alla anslutningar till den, oavsett regler. Dessutom kan nätverkszonen markeras med statusen "Delat nätverk".

Ansökningsförfarande för brandväggsregler

När nätverksaktivitet upptäcks kontrolleras först om fjärradressen tillhör någon. Om det hör hemma är anslutningen blockerad... Om inte börjar övervägande globala regler.

Globala regler ses från topp till botten. Om en regel med åtgärden "block" hittas först för den begärda typen av anslutning, anslutningen förbjuden... Om det inte finns någon matchande regel eller om den tillåtna regeln hittas först börjar övervägande regler för ansökningar.

När ett program försöker skapa en anslutning (tillåtet av globala regler) rullas listan över applikationer och regler för dem uppifrån och ned. Vid den första matchningen som hittades (dvs. när ett visst program eller en programgrupp som innehåller det och den begärda typen av anslutning påträffas) kommer den åtgärd som anges i regeln att utföras: tillåta, blockera eller visa underrättelse (om alternativet "Visa inte aviseringar" är aktiverat i inställningen kommer åtgärden som anges i det här alternativet att utföras istället för aviseringen: tillåt eller blockera).

Om det inte finns någon lämplig i listan över brandväggsregler tillåts anslutningen automatiskt i följande fall:

- när brandväggen fungerar i "Learning Mode" (i detta fall skapas en tillståndsregel);

- när alternativet "Visa inte aviseringar: Tillåt förfrågningar" är aktiverat;

- när brandväggen är i "Säkert läge" är alternativet "Visa inte aviseringar" inaktiverat och programmet är tillförlitligt och körs i en riktig miljö.

- när brandväggen är i "Säkert läge" är programmet betrodd och körs i den verkliga miljön, och den begärda anslutningen är utgående.

I andra fall inträffar en varning eller, om alternativet "Visa inte varningar: Blockera förfrågningar" är aktiverat, nekas anslutningen.

I synnerhet vill jag notera att program som körs virtuellt styrs av en brandvägg, oavsett betyg. Därför, även om brandväggen körs i felsäkert läge, måste du skapa tillåtna regler för att använda webbläsare.

Du kanske märker att i "Säkert läge" är brandväggen lite ologisk att bearbeta inkommande anslutningar av betrodda program. Det här är förmodligen ett fel.

Tillgång till lokala nätverksresurser

Brandväggsreglerna har som standard inte behörighet att få information om nätverksmiljön, öppen fildelning i det lokala nätverket etc. Dessa behörigheter behövs inte om nätverket bara används för att komma åt internet.

Tillförlitlig nätverksstatus

Det enklaste sättet att skapa behörigheter för ett lokalt nätverk är att tilldela det en "betrodd" status. Detta kan göras på ett antal sätt.

Om alternativet "Upptäcka nya privata nätverk automatiskt" är aktiverat på fliken "Nätverkszoner" visas en varning där du måste ange din plats när du ansluter till ett nytt nätverk. Den "betrodda" statusen tilldelas genom att välja alternativen "hemma" eller "på jobbet". Detta skapar ett par globala regler för att tillåta alla utgående och eventuella inkommande anslutningar till detta nätverk, och ett par liknande regler för systemprocessen. Om du väljer alternativet "på en offentlig plats" skapas inte nya regler.

Om upptäckten av nya nätverk är inaktiverad eller om nätverket tidigare tilldelats statusen "offentlig" bör du öppna fönstret "Nätverkshantering" ( Huvudfönster → Uppgifter → Brandväggsuppgifter), markera objektet "Trustnetworks" och klicka på "Ok". Resultatet kommer att likna det föregående.

För att återställa nätverket till sin neutrala status är det enklaste sättet att välja "Blockera nätverk" i "Network Management" -fönstret och sedan öppna fliken i inställningsfönstret. Nätverkszoner → Blockerade zoner och ta bort det angivna nätverket därifrån.

Det finns ett fel: när en nätverkszon inte skapas för ett aktivt nätverk och faktiskt detta nätverk behandlas som ett "offentligt", kommer statusen "Pålitlig" att anges i fönstret "Nätverkshantering" för detta nätverk.

Uppmärksamhet! Om du trycker på "Ok" -knappen i ett sådant fönster blir det aktiva nätverket verkligen "betrodd", dvs. en motsvarande post visas i listan över nätverkszoner och brandväggsregler skapas för att möjliggöra anslutningar i detta nätverk. Om nätverksförtroende inte krävs stänger du fönstret "Nätverkshantering" med knappen "Avbryt".

Exempel på behörigheter för åtkomst till ett lokalt nätverk

Att lita på ett lokalt nätverk kan bara upprättas om det är helt säkert. Därför rekommenderas att du tilldelar nätverksstatusneutralt (“offentligt utrymme”), aktiverar och sedan lägger till nödvändiga behörigheter. För att få åtkomst till nätverksresurser, förutom de ursprungliga reglerna, är det vanligtvis nödvändigt att tillåta att systemet behandlar följande inkommande anslutningar (överallt där "ursprungsadressen" är det lokala nätverket):

- UDP-anslutningar med källport 137 och destinationsport 137: så att du kan hänvisa till datorer med NetBIOS-namn;

- UDP-anslutningar med källport 138 och destinationsport 138: så att du fortfarande kan se nätverksmiljön;

- TCP-anslutningar på destinationsport 445: för att öppna fildelning.

För att ange "System" som ett program när du skapar regler måste du välja det från de pågående processerna.

Alla dessa behörigheter måste dupliceras i de globala reglerna. De bör också tillåta inkommande ICMPv4-anslutningar som skickas från det lokala nätverket med "echo-begäran" -meddelandet. detta är nödvändigt inte bara för att kunna svara på pingförfrågningar utan också för att öppna fildelning. Ett exempel på en uppsättning globala regler.

Brandväggsfunktioner

Comodo-brandväggen styr inte inkommande loopback-anslutningar (men styr utgående). Så när du använder en lokal proxy räcker det att endast tillåta utgående anslutningar till Internet för proxyservern och utgående till "localhost" för webbläsaren (medan många andra brandväggar också skulle behöva tillåta inkommande från "localhost" för proxyservern).

Det fungerar på ett märkligt sätt: om du anger ett domännamn som en adress i en regel, kommer CIS att hitta de lägsta och högsta IP-adresserna för det här namnet, och alla mellanliggande IP-adresser kommer att betraktas som tillhörande det.

Cis 10-versionens särdrag, som kan kallas en fördel, är att tillhörigheten till ICMP-trafik till olika applikationer började bestämmas. Tidigare versioner av CIS (och till exempel Windows Firewall) uppfattade denna trafik som tillhörande systemet.

Innehållsfilter

Innehållsfilterkomponenten begränsar åtkomsten till webbplatser efter deras adresser. Comodos uppdaterbara listor används för att bestämma adressäkerhet och anpassade listor kan definieras. När man försöker öppna en förbjuden webbplats, kommer användaren att se en sida med ett meddelande om blockeringen, och också, beroende på inställningen, med ett förslag att tillfälligt ignorera förbudet eller lägga till denna webbplats till undantag.

Kategorier. Importerar anpassade listor

Listor över adresser eller deras (med * och? Tecken) kallas kategorier. Comodos egna kategorier är säkra webbplatser, nätfiskewebbplatser och skadliga webbplatser. De uppdateras automatiskt och kan inte visas eller ändras. Resten av kategorierna - tillgängliga för ändring av användaren - ställs in på fliken "Innehållsfilter"\u003e "Kategorier". Ursprungligen finns det en kategori "Undantag", den inkluderar webbplatser som är uteslutna från att blockera genom aviseringar i webbläsaren.

Det är vettigt att lägga till kategorier med listor över skadliga webbplatser från andra källor. Listor och Symantec WebSecurity rekommenderas. För den senare bör man besöka webbplatsen MalwarePatrol.

Om du vill använda en ytterligare lista skapar du en ny tom kategori på fliken Kategorier med hjälp av snabbmenyn och importerar sedan listan från en fil. När du väljer en fil måste du ange listans format, annars fungerar inte innehållsfiltret korrekt (ett typiskt användarfel).

Inläggsformat i innehållsfilterkategorier

En notation i form av en mall täcker adresser som helt matchar den här mallen. Exempelvis matchar * .exempel.com http://test.example.com, men inte http://test.example.com/404 eller http://example.com.

En post utan jokertecken är identisk med det mönster som erhålls genom att lägga till ett * i slutet. Exempelvis är posterna https://exempel.com och https: //exempel.com* identiska, de motsvarar adresserna https://exempel.com, https://exempel.com/404 och https: //exempel..exempel .com. Således täcker en webbplats domännamn också dess kataloger, men inte underdomäner.

HTTP-protokollet i innehållsfiltret är frånvaro protokoll. Exempelvis matchar en post som exempel.com http://exempel.com, men inte https://exempel.com. En post som exempel.com/* matchar adressen http://exempel.com/404. Uppmärksamhet! Webbadressen http://exempel.se matchar inte posterna http * exempel.com * och * / exempel.com *, dvs. som innehåller åtminstone en del av protokollindikationen.

HTTPS-protokollet anges antingen uttryckligen eller med hjälp av mallar. Exempelvis motsvarar poster https://exempel.com adresserna https://exempel.com, https://exempel.com/404, etc. Posten * // example.com matchar https://exempel.com, men inte http://exempel.com eller https://exempel.com/404.

Det bör sägas att blockering av HTTPS-sidor av innehållsfiltret sker utan meddelanden och förslag om att upphäva förbudet. Dessutom kan det hända att blockering av HTTPS-sidor kanske inte fungerar beroende på vilken webbläsare som används.

Tänk så det krävs att blockera webbplatsen example.com samtidigt för HTTP- och HTTPS-protokollet, med kataloger, men utan underdomäner... För att göra detta på det mest riktade sättet, låt oss lägga till 4 poster i den blockerade kategorin:

- exempel.co?

- exempel.com/*

- https://exempel.co?

- https://exempel.com/*

(Att använda? -Tecknet istället för någon bokstav förhindrar * -tecknet från att avsluta raden.)

Alternativt kan du klara dig med en enda post som * exempel.com *, men då blockeras inte bara de nödvändiga adresserna utan även https://www.exempel.com/404, https: //myexempel..kommande.html.

Innehållsfilterregler

Varje innehållsfilterregel innehåller en lista med kategorier som den gäller och en lista över användare eller deras grupper med deras begränsningar. Gränssnittet för att ändra listan över kategorier är uppenbart.

Användare och deras grupper läggs till via snabbmenyn i fältet "Begränsningar": "Lägg till"\u003e "Avancerat ..."\u003e "Objekttyper"\u003e markera alla\u003e "Ok"\u003e "Sök"\u003e välj önskad post\u003e "Ok".

Vanligtvis används Alla-gruppen som användare. Om du vill ställa in olika begränsningar för olika användare bör du göra det var noga med att ange begränsningarna för var och en av dem... Annars är det möjligt att en användare som inte specificeras i regeln får tillgång till webbplatser från de listade kategorierna även om det finns en annan förbjudande regel.

Enligt Windows 8 och senare bör i varje regel posten "ALLA TILLÄMPNINGSPAKET" läggas till i listan över användare med samma begränsningar som för användare. Annars fungerar blockering inte för Internet Explorer 11.

För korrekt arbete med undantag från blockering måste regeln "Tillåtna webbplatser" vara högre än "Blockerade webbplatser" -regeln.

Den lilla sonen kom till sin far och frågade den lilla:

- Vems försvar är bra, men vars - inte särskilt?

Jag har inga hemligheter, lyssna killar.

Jag publicerar min åsikt om denna fråga nedan.

I själva verket finns det ingen bättre brandvägg, precis som det finns. det bästa antivirusprogrammet eller en webbläsare - varje datoranvändare väljer sin bästa programvaruprodukt.

Det kan ha besvikit många nu, men det är det. Ett stort antal användare tror det Comodo Firewall är den bästa gratis brandväggen för Windows och jag argumenterar inte, men innan det fungerade bra för mig i flera år ESET NOD32 med sitt skydd och efter honom avast! Internetsäkerhet, även med en brandvägg ...

En utmärkt och kraftfull gratis brandvägg för Windows

Jag hade aldrig några klagomål om deras skydd förrän jag upplevde det sista komplexet. program för att kontrollera brandväggens tillförlitlighet.

Han misslyckades med testet och det beslutades att byta brandvägg. Valet föll på Comodo Firewall - det testas för tillförlitlighet och naturligtvis är det helt gratis.

Idag vill jag beskriva några av nyanserna i dess installation och inställningar.

Hela vårt liv är en sökning efter något. Sök efter pengar, berömmelse, kärlek ... den bästa brandväggen eller webbläsaren (populär visdom).

Den första frågan du kan ha är storleken på installationsprogrammet för den här brandväggen, som laddas ned efter att webbinstallatören har startat - 202 MB! Varför en sådan vild storlek?

Eftersom den har en hel massa onödiga tillägg sköts även webbläsaren dit.

Jag kommer nu att visa dig hur du installerar en Comodo Firewall och därefter kan du säkert ta bort det här gigantiska installationsprogrammet. Men du måste fortfarande ladda ner hela filen genom att följa länken från tillverkarens officiella webbplats, som är högre ...

Jag mötte på nätverket, en gång i tiden, en lätt installationsfil av denna skyddande skärm, utan tillägg, men för det första - det var inte officiellt, och för det andra - jag tappade länken 🙂.

Installera Comodo Firewall

Med tiden ändrar mjukvarutillverkarna gränssnittet för sina skapelser, förbättrar dem på alla möjliga sätt, lägger till nya funktioner och tar bort icke-begärda sådana ... De har rätt att göra det. Hur som helst, deras logik, syfte och anda förblir alltid desamma - från och med denna recension kan du förstå vilken hypostas som helst av programvara.

Här är de - extra tillägg. Avmarkera dem och fortsätt ...

Jag har redan beskrivit för dig hur man hittar de snabbaste DNS-servrarna, så - COMODO DNS-servrar är inte bara långsamma utan är också rädda till fullo.

Om du lämnar den översta kryssrutan får du huvudvärk - hälften av webbplatserna blockeras. Jag rekommenderar att du lämnar den andra kryssrutan.

Se till att gå till "Konfigurera installation" ...

Här är det, vår kära - hur kan det vara utan Yandex !!!

Självklart tar vi bort alla knölar ...

Vi tittar runt och får reda på var vi är. Om du inte har ditt eget lokala lokala nätverk rekommenderar jag att du klickar på "Jag är på en offentlig ... plats".

Grattis! Du har installerat Comodo Firewall - den bästa gratis brandväggen för Windows.

Låt oss justera det nu ...

Konfigurera Comodo-brandväggen

Faktum är att det finns många konfigurationer av inställningar för denna brandvägg - Internet översvämmas av dem (här är en av dem). Du kan ställa in försvararen på ett sådant sätt att du inte kan andas mellan hans meddelanden, varningar och frågor.

Eller så kan du övertyga honom om att arbeta tyst och diskret - det är upp till dig, jag ger bara några tips nedan ...

Gå till programinställningarna ...

... och placera ALLA jackdaws i de avancerade inställningarna (som många rekommenderar i nätverket), men om du har problem med att komma åt Internet tar du bort de två nedersta.

Här kan du stänga av visningen av widgeten på skrivbordet, om du inte behöver det ...

Jag lämnade det, även om jag absolut inte gillar alla typer av widgets på skrivbordet. Jag redigerade det något genom att HÖGER klicka på brandväggsikonen i facket ...

Och här är den värsta brandväggsinställningen som gör den till en riktig vägg av armerad betong ...

Istället säkert läge kan installeras ...

I det här läget, gör dig redo för en miljon frågor från en försvarare när som helst. Men tillförlitlighetskontroll nu kommer din Comodo-brandvägg att passera - 100%.

Firewall-frågor ser ut så här ...

Du kan markera längst ner i det här fönstret (kom ihåg ...) och bara tillåta körning. Det här är om du känner till ett program som försöker gå online. Du kan också "Behandla som" ...

På det här sättet kommer vi att bli av med upprepade frågor, till exempel om att kontakta Nexus-programmet med Clover.

Brandvägg Comodo brandvägg sedan version 3.5 ingår den i det kostnadsfria komplexa skyddet Comodo Internet Security och kan installeras som en separat komponent.

Comodo Firewall är utformad för att skydda användare av datorer som kör Windows; när det gäller dess funktioner är den praktiskt taget inte sämre än liknande produkter, inklusive enskild kommersiell utveckling.

Gränssnittet är extremt förenklat, men ger samtidigt alla nödvändiga funktioner och funktioner.

Huvudkomponenter i Comodo Firewall

Viktiga funktioner i Comodo Firewall

Multifunktionell brandvägg - brandvägg

Comodo Firewall ger en hög skyddsnivå mot inkommande och utgående hot. På det här sättet får du det mest effektiva skyddet mot hackare, skadlig kod och identitetsstöld. Nu har brandväggen förbättrats genom att lägga till nya funktioner:

- Stealth Mode för att göra din dator helt osynlig för portavsökning;

- Automatisk detektering av betrodda zoner baserat på en guide;

- Fördefinierade brandväggspolicyer gör att du snabbt kan använda nödvändiga regler säkerhet;

- Diagnostik för att analysera systemet för eventuella konflikter med brandväggen och mycket mer.

Beteende blockerare

- Kontrollera integriteten för varje program innan du låter det laddas i datorns minne;

- Utför molnbaserad beteendeanalys för omedelbar upptäckt av skadlig kod;

- Varnar dig varje gång okända eller otillförlitliga applikationer försöker starta eller installera;

- Blockerar virus, trojaner och spionprogram innan de kan komma åt ditt system;

- Förhindrar obehörig modifiering av kritiska systemfiler och Windows-registerposter;

- Inkluderar en automatisk sandboxfunktion som helt isolerar otillförlitliga filer från resten av datorn

HIPS för system för förebyggande av intrång

- Praktiskt taget ogenomträngligt skydd mot rootkits, processinfiltration, keyloggers och andra nolldagarshot.

- Comodos gratis brandvägg övervakar aktiviteten för alla applikationer och processer på din dator och låter filer och processer köras om de överensstämmer med rådande säkerhetsregler.

- Blockerar skadlig programvara genom att stoppa all aktivitet som kan orsaka skada operativ system, systemminne, register eller personuppgifter.

- Gör det möjligt för kraftanvändare att förbättra säkerheten genom att snabbt skapa anpassade policyer och regleruppsättningar med ett lättanvänt och kraftfullt reglergränssnitt.

Virtuell kiosk

- En virtuell sandlådemiljö för att köra program och surfa på Internet, isolerad från din riktiga dator. Appar och webbläsare körs inuti kiosken och lämnar inga kakor eller historik i det verkliga systemet, vilket gör det till en säker miljö för onlinebank och online-shopping.

- Förhindrar att virus, rootkits och spionprogram installeras på din dator från skadliga webbplatser och skyddar mot hacking.

- Inkluderar ett virtuellt tangentbord som gör att användaren säkert kan ange kreditkortsnummer och lösenord utan rädsla för avlyssningsprogramvara (keyloggers).

- Den virtuella kiosken i Comodo Firewall tillåter kraftanvändare att köra betaprogram i en isolerad miljö som inte kommer att störa stabiliteten eller filstrukturen i det verkliga systemet.

Viruscope

Detta är ett system som låter dig dynamiskt analysera beteendet hos löpande processer och registrera deras aktivitet. Viruscope övervakar aktiviteterna i processerna som körs på din dator och varnar dig om de försöker utföra misstänkta åtgärder.

Essentials för Internetsäkerhet

Verifieringsverktyget för SSL-certifikat skyddar mot nätfiskewebbplatser (phishing) som försöker stjäla känslig information.