BitLocker - новые возможности шифрования дисков

Потеря конфиденциальных данных часто происходит после того, как злоумышленник получил доступ к информации на жестком диске. Например, если мошенник каким-то образом получил возможность прочитать системные файлы, он может попробовать с их помощью найти пользовательские пароли, извлечь персональную информацию и т.д.

В Windows 7 присутствует инструмент BitLocker, который позволяет шифровать весь диск, благодаря чему данные на нем остаются защищенными от сторонних глаз. Технология шифрования BitLocker была представлена Windows Vista, а в новой операционной системе она была доработана. Перечислим наиболее интересные нововведения:

- включение BitLocker из контекстного меню "Проводника";

- автоматическое создание скрытого загрузочного раздела диска;

- поддержка агента восстановления данных (DRA) для всех защищенных томов.

Напомним, что данный инструмент реализован не во всех редакциях Windows, а только в версиях "Расширенная", "Корпоративная" и "Профессиональная".

Защита дисков с помощью технологии BitLocker сохранит конфиденциальные данные пользователя практически при любых форс-мажорных обстоятельствах - в случае потери съемного носителя, кражи, несанкционированного доступа к диску и т.д. Технология шифрования данных BitLocker может быть применена к любым файлам системного диска, а также к любым дополнительно подключаемым носителям. Если данные, которые содержатся на зашифрованном диске, скопировать на другой носитель, то информация будет перенесена без шифрования.

Для обеспечения большей безопасности, BitLocker может использовать многоуровневое шифрование - одновременное задействование нескольких видов защиты, включая аппаратный и программный метод. Комбинации способов защиты данных позволяют получить несколько различных режимов работы системы шифрования BitLocker. Каждый из них имеет свои преимущества, а также обеспечивает свой уровень безопасности:

- режим с использованием доверенного платформенного модуля;

- режим с использованием доверенного платформенного модуля и USB-устройства;

- режим с использованием доверенного платформенного модуля и персонального идентификационного номера (ПИН-кода);

- режим с использованием USB-устройства, содержащего ключ.

Прежде чем мы рассмотрим подробнее принцип использования BitLocker, необходимо сделать некоторые пояснения. Прежде всего, важно разобраться с терминологией. Доверенный платформенный модуль - это специальный криптографический чип, который позволяет выполнять идентификацию. Такая микросхема может быть интегрирована, например, в некоторых моделях ноутбуков, настольных ПК, различных мобильных устройствах и пр.

Этот чип хранит уникальный "корневой ключ доступа". Такая "прошитая" микросхема - это еще одна дополнительная надежная защита от взлома ключей шифрования. Если эти данные хранились бы на любом другом носителе, будь то жесткий диск или карта памяти, риск потери информации был бы несоизмеримо выше, поскольку доступ к этим устройствам получить легче. С помощью "корневого ключа доступа" чип может генерировать собственные ключи шифрования, которые могут быть расшифрованы только с помощью доверенного платформенного модуля. Пароль владельца создается при первой инициализации доверенного платформенного модуля. Windows 7 поддерживает работу с доверенным платформенным модулем версии 1.2, а также требует наличия совместимой BIOS.

Когда защита выполняется исключительно с помощью доверенного платформенного модуля, в процессе включения компьютера, на аппаратном уровне происходит сбор данных, включая данные про BIOS, а также другие данные, совокупность которых свидетельствует о подлинности аппаратного обеспечения. Такой режим работы называется "прозрачным" и не требует от пользователя никаких действий - происходит проверка и, в случае успешного прохождения, выполняется загрузка в штатном режиме.

Любопытно, что компьютеры, содержащие доверенный платформенный модуль, - это пока лишь теория для наших пользователей, поскольку ввоз и продажа подобных устройств на территории России и Украины запрещены законодательством из-за проблем с прохождением сертификации. Таким образом, для нас остается актуальным только вариант защиты системного диска с помощью USB-накопителя, на который записан ключ доступа.

Технология BitLocker дает возможность применять алгоритм шифрования к дискам с данными, на которых используются файловые системы exFAT, FAT16, FAT32 или NTFS. Если же шифрование применяется к диску с операционной системой, то для использования технологии BitLocker данные на этом диске должны быть записаны в формате NTFS. Метод шифрования, который использует технология BitLocker, основан на стойком алгоритме AES с 128-битным ключом.

Одно из отличий функции Bitlocker в Windows 7 от аналогичного инструмента в Windows Vista состоит в том, что в новой операционной системе не нужно выполнять специальную разметку дисков. Ранее пользователь должен был для этого использовать утилиту Microsoft BitLocker Disk Preparation Tool, сейчас же достаточно просто указать, какой именно диск должен быть защищен, и система автоматически создаст на диске скрытый загрузочный раздел, используемый Bitlocker. Этот загрузочный раздел будет использоваться для запуска компьютера, он хранится в незашифрованном виде (в противном случае загрузка была бы невозможна), раздел же с операционной системой будет зашифрован. По сравнению с Windows Vista, размер загрузочного раздела занимает примерно в десять раз меньше дискового пространства. Дополнительному разделу не присваивается отдельная буква, и он не отображается в списке разделов файлового менеджера.

Для управления шифрованием удобно использовать инструмент в панели управления под названием "Шифрование диска BitLocker" (BitLocker Drive Encryption). Этот инструмент представляет собой менеджер дисков, с помощью которого можно быстро шифровать и отпирать диски, а также работать с доверенным платформенным модулем. В этом окне функцию шифрования BitLocker можно в любой момент отменить или приостановить.

⇡ BitLocker To Go - шифрование внешних устройств

В Windows 7 появился новый инструмент - BitLocker To Go, предназначенный для шифрования любых съемных накопителей - USB-дисков, карт памяти и пр. Для того чтобы включить шифрование съемного диска, необходимо открыть "Проводник", щелкнуть правой кнопкой мыши по нужному носителю и в контекстном меню выбрать команду "Включить BitLocker" (Turn on BitLocker).

После этого будет запущен мастер шифрования выбранного диска.

Пользователь может выбрать один из двух методов разблокировки зашифрованного диска: при помощи пароля - в этом случае пользователю понадобится ввести комбинацию из набора символов, а также при помощи смарт-карты - в этом случае необходимо будет указать специальный ПИН-код смарт-карты. Вся процедура шифрования диска занимает довольно много времени - от нескольких минут до получаса, в зависимости от объема шифруемого накопителя, а также от скорости его работы.

Если подключить зашифрованный съемный носитель, доступ к накопителям обычным способом будет невозможен, а при попытке обратиться к диску, пользователь увидит сообщение:

В "Проводнике" изменится также иконка диска, к которому применена система шифрования.

Чтобы разблокировать носитель, необходимо еще раз щелкнуть правой кнопкой мыши по букве носителя в контекстном меню файлового менеджера и выбрать соответствующую команду в контекстном меню. После того как в новом окне будет верно введен пароль, доступ к содержимому диска откроется, и далее можно будет работать с ним, как и с незашифрованным носителем.

По мнению специалистов, именно кража ноутбука является одной из основных проблем в сфере информационной безопасности (ИБ).

В отличие от других угроз ИБ, природа проблем «украденный ноутбук» или «украденная флешка» довольно примитивна. И если стоимость исчезнувших устройств редко превышает отметку в несколько тысяч американских долларов, то ценность сохраненной на них информации зачастую измеряется в миллионах.

По данным Dell и Ponemon Institute, только в американских аэропортах ежегодно пропадает 637 тысяч ноутбуков. А представьте сколько пропадает флешек, ведь они намного меньше, и выронить флешку случайно проще простого.

Когда пропадает ноутбук, принадлежащий топ-менеджеру крупной компании, ущерб от одной такой кражи может составить десятки миллионов долларов.

Как защитить себя и свою компанию?

Мы продолжаем цикл статей про безопасность Windows домена. В первой статье из цикла мы рассказали про настройку безопасного входа в домен, а во второй - про настройку безопасной передачи данных в почтовом клиенте:

- Как при помощи токена сделать Windows домен безопаснее? Часть 1 .

- Как при помощи токена сделать Windows домен безопаснее? Часть 2 .

В этой статье мы расскажем о настройке шифрования информации, хранящейся на жестком диске. Вы поймете, как сделать так, чтобы никто кроме вас не смог прочитать информацию, хранящуюся на вашем компьютере.

Мало кто знает, что в Windows есть встроенные инструменты, которые помогают безопасно хранить информацию. Рассмотрим один из них.

Наверняка, кто-то из вас слышал слово «BitLocker». Давайте разберемся, что же это такое.

Что такое BitLocker?

BitLocker (точное название BitLocker Drive Encryption) - это технология шифрования содержимого дисков компьютера, разработанная компанией Microsoft. Она впервые появилась в Windows Vista.

С помощью BitLocker можно было шифровать тома жестких дисков, но позже, уже в Windows 7 появилась похожая технология BitLocker To Go, которая предназначена для шифрования съемных дисков и флешек.

BitLocker является стандартным компонентом Windows Professional и серверных версий Windows, а значит в большинстве случаев корпоративного использования он уже доступен. В противном случае вам понадобится обновить лицензию Windows до Professional.

Как работает BitLocker?

Эта технология основывается на полном шифровании тома, выполняемом с использованием алгоритма AES (Advanced Encryption Standard). Ключи шифрования должны храниться безопасно и для этого в BitLocker есть несколько механизмов.

Самый простой, но одновременно и самый небезопасный метод - это пароль. Ключ получается из пароля каждый раз одинаковым образом, и соответственно, если кто-то узнает ваш пароль, то и ключ шифрования станет известен.

Чтобы не хранить ключ в открытом виде, его можно шифровать либо в TPM (Trusted Platform Module), либо на криптографическом токене или смарт-карте, поддерживающей алгоритм RSA 2048.

TPM - микросхема, предназначенная для реализации основных функций, связанных с обеспечением безопасности, главным образом с использованием ключей шифрования.

Модуль TPM, как правило, установлен на материнской плате компьютера, однако, приобрести в России компьютер со встроенным модулем TPM весьма затруднительно, так как ввоз устройств без нотификации ФСБ в нашу страну запрещен.

Использование смарт-карты или токена для снятия блокировки диска является одним из самых безопасных способов, позволяющих контролировать, кто выполнил данный процесс и когда. Для снятия блокировки в таком случае требуется как сама смарт-карта, так и PIN-код к ней.

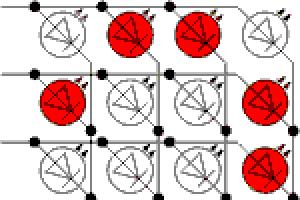

Схема работы BitLocker:

- При активации BitLocker с помощью генератора псевдослучайных чисел создается главная битовая последовательность. Это ключ шифрования тома - FVEK (full volume encryption key). Им шифруется содержимое каждого сектора. Ключ FVEK хранится в строжайшей секретности.

- FVEK шифруется при помощи ключа VMK (volume master key). Ключ FVEK (зашифрованный ключом VMK) хранится на диске среди метаданных тома. При этом он никогда не должен попадать на диск в расшифрованном виде.

- Сам VMK тоже шифруется. Способ его шифрования выбирает пользователь.

- Ключ VMK по умолчанию шифруется с помощью ключа SRK (storage root key), который хранится на криптографической смарт-карте или токене. Аналогичным образом это происходит и с TPM.

К слову, ключ шифрования системного диска в BitLocker нельзя защитить с помощью смарт-карты или токена. Это связано с тем, что для доступа к смарт-картам и токенам используются библиотеки от вендора, а до загрузки ОС, они, понятное дело, не доступны.

Если нет TPM, то BitLocker предлагает сохранить ключ системного раздела на USB-флешке, а это, конечно, не самая лучшая идея. Если в вашей системе нет TPM, то мы не рекомендуем шифровать системные диски.

И вообще шифрование системного диска является плохой идеей. При правильной настройке все важные данные хранятся отдельно от системных. Это как минимум удобнее с точки зрения их резервного копирования. Плюс шифрование системных файлов снижает производительность системы в целом, а работа незашифрованного системного диска с зашифрованными файлами происходит без потери скорости. - Ключи шифрования других несистемных и съемных дисков можно защитить с помощью смарт-карты или токена, а также TPM.

Если ни модуля TPM ни смарт-карты нет, то вместо SRK для шифрования ключа VMK используется ключ сгенерированный на основе введенного вами пароля.

При запуске с зашифрованного загрузочного диска система опрашивает все возможные хранилища ключей - проверяет наличие TPM, проверяет USB-порты или, если необходимо, запрашивает пользователя (что называется восстановлением). Обнаружение хранилища ключа позволяет Windows расшифровать ключ VMK, которым расшифровывается ключ FVEK, уже которым расшифровываются данные на диске.

Каждый сектор тома шифруется отдельно, при этом часть ключа шифрования определяется номером этого сектора. В результате два сектора, содержащие одинаковые незашифрованные данные, будут в зашифрованном виде выглядеть по-разному, что сильно затруднит процесс определения ключей шифрования путем записи и расшифровки заранее известных данных.

Помимо FVEK, VMK и SRK, в BitLocker используется еще один тип ключей, создаваемый «на всякий случай». Это ключи восстановления.

Для аварийных случаев (пользователь потерял токен, забыл его PIN-код и т.д.) BitLocker на последнем шаге предлагает создать ключ восстановления. Отказ от его создания в системе не предусмотрен.

Как включить шифрование данных на жестком диске?

Прежде чем приступить к процессу шифрованию томов на жестком диске, важно учесть, что эта процедура займет какое-то время. Ее продолжительность будет зависеть от количества информации на жестком диске.

Если в процессе шифрования или расшифровки компьютер выключится или перейдет в режим гибернации, то эти процессы возобновятся с места остановки при следующем запуске Windows.

Даже в процессе шифрования системой Windows можно будет пользоваться, но, вряд ли она сможет порадовать вас своей производительностью. В итоге, после шифрования, производительность дисков снижается примерно на 10%.

Если BitLocker доступен в вашей системе, то при клике правой кнопкой на названии диска, который необходимо зашифровать, в открывшемся меню отобразится пункт Turn on BitLocker .

На серверных версиях Windows необходимо добавить роль BitLocker Drive Encryption .

Приступим к настройке шифрования несистемного тома и защитим ключ шифрования с помощью криптографического токена.

Мы будем использовать токен производства компании «Актив». В частности, токен Рутокен ЭЦП PKI .

I. Подготовим Рутокен ЭЦП PKI к работе.

В большинстве нормально настроенных системах Windows, после первого подключения Рутокен ЭЦП PKI автоматически загружается и устанавливается специальная библиотека для работы с токенами производства компании «Актив» - Aktiv Rutoken minidriver.

Процесс установки такой библиотеки выглядит следующим образом.

Наличие библиотеки Aktiv Rutoken minidriver можно проверить через Диспетчер устройств .

Если загрузки и установки библиотеки по каким-то причинам не произошло, то следует установить комплект Драйверы Рутокен для Windows .

II. Зашифруем данные на диске с помощью BitLocker.

Щелкнем по названию диска и выберем пункт Turn on BitLocker .

Как мы говорили ранее, для защиты ключа шифрования диска будем использовать токен.

Важно понимать, что для использования токена или смарт-карты в BitLocker, на них должны находиться ключи RSA 2048 и сертификат.

Если вы пользуетесь службой Certificate Authority в домене Windows, то в шаблоне сертификата должна присутствовать область применения сертификата «Disk Encryption» (подробнее про настройку Certificate Authority в первой части нашего цикла статей про безопасность Windows домена).

Если у вас нет домена или вы не можете изменить политику выдачи сертификатов, то можно воспользоваться запасным путем, с помощью самоподписанного сертификата, подробно про то как выписать самому себе самоподписанный сертификат описано .

Теперь установим соответствующий флажок.

На следующем шаге выберем способ сохранения ключа восстановления (рекомендуем выбрать Print the recovery key ).

Бумажку с напечатанным ключом восстановления необходимо хранить в безопасном месте, лучше в сейфе.

На следующем этапе запустим процесс шифрования диска. После завершения этого процесса может потребоваться перезагрузить систему.

При включении шифрования иконка зашифрованного диска изменится.

И теперь, когда мы попытаемся открыть этот диск, система попросит вставить токен и ввести его PIN-код.

Развертывание и настройку BitLocker и доверенного платформенного модуля можно автоматизировать с помощью инструмента WMI или сценариев Windows PowerShell. Способ реализации сценариев будет зависеть от среды. Команды для BitLocker в Windows PowerShell описаны в статье .

Как восстановить данные, зашифрованные BitLocker, если токен потеряли?

Если вы хотите открыть зашифрованные данные в Windows

Для этого понадобится ключ восстановления, который мы распечатали ранее. Просто вводим его в соответствующее поле и зашифрованный раздел откроется.

Если вы хотите открыть зашифрованные данные в системах GNU/Linux и Mac OS X

Для этого необходима утилита DisLocker и ключ восстановления.

Утилита DisLocker работает в двух режимах:

- FILE - весь раздел, зашифрованный BitLocker, расшифровывается в файл.

- FUSE - расшифровывается только тот блок, к которому обращается система.

Для примера мы будем использовать операционную систему Linux и режим утилиты FUSE.

В последних версиях распространенных дистрибутивов Linux, пакет dislocker уже входит в состав дистрибутива, например, в Ubuntu, начиная с версии 16.10.

Если пакета dislocker по каким-то причинам не оказалось, тогда нужно скачать утилиту и скомпилировать ее:

tar -xvjf dislocker.tar.gz

Откроем файл INSTALL.TXT и проверим, какие пакеты нам необходимо доустановить.

В нашем случае необходимо доустановим пакет libfuse-dev:

sudo apt-get install libfuse-dev

Приступим к сборке пакета. Перейдем в папку src и воспользуемся командами make и make install:

cd src/ make make install

Когда все скомпилировалось (или вы установили пакет) приступим к настройке.

Перейдем в папку mnt и создадим в ней две папки:

- Encrypted-partition- для зашифрованного раздела;

- Decrypted-partition - для расшифрованного раздела.

Найдем зашифрованный раздел. Расшифруем его с помощью утилиты и переместим его в папку Encrypted-partition:

dislocker -r -V /dev/sda5 -p recovery_key /mnt/Encrypted-partition(вместо recovery_key подставьте свой ключ восстановления)

Выведем на экран список файлов, находящихся в папке Encrypted-partition:

ls Encrypted-partition/

Введем команду для монтирования раздела:

mount -o loop Driveq/dislocker-file Decrypted-partition/

Для просмотра расшифрованного раздела перейдем в папку Encrypted-partition.

Резюмируем

Включить шифрование тома при помощи BitLocker очень просто. Все это делается без особых усилий и бесплатно (при условии наличия профессиональной или серверной версии Windows, конечно).

Для защиты ключа шифрования, которым шифруется диск, можно использовать криптографический токен или смарт-карту, что существенно повышает уровень безопасности.

Вы задумывались над вопросом: как защитить информацию, находящуюся на HDD? Оказывается, для этого не обязательно устанавливать дополнительный софт. Поможет специальная служба BitLocker, встроенная в Windows 7 и выше. Рассмотрим подробнее как это работает.

Что это такое

BitLocker (Битлокер) - это технология которая защищает информацию при помощи шифрования разделов HDD. Это служба Windows которая самостоятельно защищает директории и файлы путем шифрования, создавая текстовый ключ TPM.

TPM - криптопроцессор в котором расположены ключи, защищающие доступ к информации. Используется для:

- Защиты информации, копирования данных;

- Аутентификации.

Как работает

Оказывается, компьютер обрабатывает зашифрованную информацию, отображающуюся в читабельном виде. Доступ к ней не заблокирован. Защита сработает при попытке извне получить доступ к информации.

Технология основана на шифровании при помощи алгоритма AES 128 и 256. Для хранения ключей самый простой способ - .

Особенности

Можно зашифровать любой HDD (кроме сетевого), информацию с SD-карты, флешки. Ключ восстановления шифра сохраняется на ПК, сменном носителе или чипе TPM.

Процесс шифрования занимает продолжительное время. Зависит от мощности ПК и объема информации на HDD. При шифровании система сможет работать с меньшей производительностью.

В современных ОС эта технологи поддерживается. Поэтому BitLocker скачать для Windows 7 и более поздних версий не понадобятся. Она доступна совершенно бесплатно.

Шифрование диска Windows 10 если на плате установлен модуль TPM

Если появится сообщение про ошибку, где говорится о разрешении запуска службы без TPM, значит на плате его нет. Рассмотрим, что предпринять.

BitLocker Windows 10, как включить без TPM

Для шифрования диска BitLocker выполните последовательность таких действий:

- Нажмите «Win+R», далее пропишите «gpedit.msc»;

- Переходим как на скриншоте;

- Нажмите «Диски»;

- Далее, как на скриншоте;

- Выберите «Включено»;

- Закройте редактор;

- Нажмите «Пуск»-«Программы»-«Служебные»-«Панель управления»;

- Кликните по ссылке «Шифрование»;

- Далее «Включить»;

- Подождите пока закончится проверка;

- При утере пароля доступ к информации будет закрыт, поэтому создайте резервную копию;

- Запустится процесс подготовки. Не выключайте ПК, иначе загрузочный раздел может повредиться и Windows не загрузится;

- Кликните «Далее»;

- Пропишите , который будете использовать для разблокировки. Рекомендую сделать его не таким как при входе в систему;

- Определите, способ сохранения ключа. Он используется для доступа к диску, если вы забудете пароль. Его сохраните в: запись Майкрософт, текстовый документ, запишите на бумаге;

Сохраните его отдельно от ПК.

- Рекомендую выбрать шифрование всего диска. Это надежнее. Нажмите «Далее»;

- Выберите «Новый режим»;

- Отметьте чекбокс напротив пункта «Запустить проверку»;

- В системном трее появится значок BitLocker и уведомление, что нужно перезагрузить ПК;

- Далее появится окно для ввода пароля. Пропишите тот, что указывали при шифровании;

- Шифрование запустится после загрузки системы. Нажмите значок в системном трее чтобы посмотреть сколько процентов работы выполнено;

Как отключить BitLocker Windows 10

BitLocker Windows 7 как включить

Многие пользователи спросят: как BitLocker скачать для Windows 7? Оказывается, ничего загружать не нужно. Так же как и для Windows десятой серии. Служба активируется в системе. Действия, аналогичные описанным выше.

BitLocker to Go

Технология используется для шифрования информации на съемных носителях: SD- картах, внешних HDD, USB-устройств. Защищает информацию от кражи носителя.

Устройство определяется системой автоматически. Для расшифровывания человеку остается прописать учетные данные для разблокировки. Технология снимает защиту если пользовать знает логин, пароль или ключ восстановления. Применяется для защиты всех файлов, находящихся на носителе. BitLocker скачать можно с официального сайта Microsoft

.

Для шифрования используйте действия, описанные выше. В локальных групповых политиках, отметьте опции как на скриншоте.

BitLocker Windows 10 как разблокировать

Чтобы разблокировать данные, используется пароль или ключ восстановления. При шифровании, пароль создается обязательно. Находим ключ восстановления, далее выполните последовательность таких действий:

Если BitLocker заблокировал диск, а ключ утерян, откатите систему к созданной ранее . Если ее нет, откатите систему до начального состояния. Для этого перейдите: «Параметры» (Win+I)-«Обновление»-«Восстановление»-«Начать».

Вывод

Мы рассмотрели, как включить BitLocker в Windows 10. Используйте описанные выше способы, чтобы обезопасить данные. Главное - запомните пароль. Он используется, даже если извлечь HDD из одного ПК и подключить к другому.

Никого совсем не удивляет тот факт, что на персональном компьютере может храниться сугубо личная информация или же корпоративные данные, представляющие повышенную ценность. Нежелательно, если такие сведения попадут в руки сторонних лиц, которые могут ими воспользоваться, провоцируя серьёзные проблемы у бывшего владельца ПК.

В зависимости от обстоятельств Bitlocker можно активировать и деактивировать.

Именно по этой причине многие пользователи выражают желание предпринять какие-то действия, ориентированные на ограниченный доступ ко всем файлам, сохраняющимся на компьютере. Такая процедура, действительно, существует. Проделав определённые манипуляции, никто из посторонних, не зная пароль или ключ к его восстановлению, не сможет получить доступ к документам.

Защитить важную информацию от ознакомления сторонними лицами удаётся, если провести шифрование диска Bitlocker. Такие действия помогают обеспечить полную конфиденциальность документам не только на конкретном ПК, но и в том случае, когда кем-то жёсткий диск извлечён и вставлен в другой персональный компьютер.

Алгоритм включения и выключения функции

Шифрование диска Bitlocker осуществляется на Windows 7, 8 и 10, но только не всех версий . Предполагается, что на материнской плате, которой оснащён конкретный компьютер, на котором пользователь желает провести шифрование, должен наличествовать модуль TPM.

СОВЕТ. Не расстраивайтесь, если вы точно знаете, что такого специального модуля на вашей материнке нет. Существуют некоторые хитрости, позволяющие «игнорировать» такое требование, соответственно, устанавливать и без такого модуля.

Прежде чем приступить к процессу шифрования всех файлов, важно учесть, что эта процедура достаточно продолжительная. Точное количество времени назвать предварительно затруднительно. Всё зависит от того, какой объём информации имеется на жёстком диске. В процессе шифрования Windows 10 будет продолжать работать, но вряд ли своей работоспособностью сможет порадовать вас, поскольку показатель производительности будет существенно снижен.

Включение функции

Если на вашем компьютере установлен Windows 10, при этом вы испытываете активное желание включить шифрование данных, воспользуйтесь нашими советами, чтобы вам не только всё удалось, но и путь реализации такого желания не был затруднительным. Первоначально найдите на своей клавиатуре клавишу «Win», иногда она сопровождается пиктограммой Windows, зажмите её, одновременно с нею зажмите клавишу «R». Зажатие этих двух клавиш одновременно вызывает открытие окна «Выполнить».

В открывшемся окне вы обнаружите пустую строку, в которую вам потребуется ввести «gpedit.msc». После нажатия на кнопку «Ok», откроется новое окно «Редактор локальной групповой политики». В этом окне нам предстоит проделать небольшой путь.

С левой стороны окна найдите и сразу же кликните по строке «Конфигурация компьютера», в открывшемся подменю найдите «Административные шаблоны», а затем в очередном открывшемся подменю перейдите на параметр, расположенный на первом месте в списке и именуемый «Компоненты Windows».

Теперь переведите свой взгляд на правую сторону окна, в нём найдите «Шифрование диска Bitlocker», двойным щелчком клавиши мышки активируйте его. Теперь откроется новый список, в котором вашей очередной целью должна стать строка «Диски операционной системы». Кликните также и по этой строке, вам остаётся совершить ещё один переход, чтобы приблизиться к окну, где будет осуществляться непосредственная настройка Bitlocker, позволяющая его включить, чего именно вам так хочется.

Найдите строку «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске», раскройте этот параметр двойным щелчком. В открытом окне вы найдёте желанное слово «Включить», возле которого рядом обнаружите чекбокс, в нём вам нужно поставить специфическую отметку в виде галочки своего согласия.

Чуть ниже в этом окне находится подраздел «Платформы», в нём вам нужно установить галочку в чекбоксе возле предложения использования BitLocker без специального модуля. Это очень важно, особенно если в вашем Windows 10 нет модуля TPM.

Настройка желаемой функции в этом окне завершается, поэтому его можно закрыть. Теперь наведите курсор мышки на значок «Windows», только кликните по нему правой клавишей, что позволит появиться дополнительному подменю. В нём вы найдёте строку «Панель управления», перейдите на неё, а затем на следующую строку «Шифрование диска Bitlocker».

Не забудьте обозначить, где вы желаете осуществить шифрование. Это можно проделать и на жёстком, и на съёмном дисках . После выбора желаемого объекта нажмите на клавишу «Включить Bitlocker».

Теперь Windows 10 запустит автоматический процесс, изредка привлекая ваше внимание, предлагая вам конкретизировать ваши желания. Безусловно, лучше всего перед выполнением такого процесса сделать резервную копию. В противном случае при потере пароля и ключа к нему даже владелец ПК не сможет восстановить информацию.

Далее начнётся процесс подготовки диска к последующему шифрованию. Во время выполнения этого процесса не разрешается выключать компьютер, поскольку таким действием можно нанести серьёзный вред операционной системе. После такого сбоя вы просто не сможете запустить ваш Windows 10, соответственно, вместо шифрования вам предстоит установить новую операционную систему , потратив лишнее время.

Как только подготовка диска успешно завершается, начинается непосредственно сама настройка диска к шифрованию. Вам будет предложено ввести пароль, обеспечивающий доступ впоследствии к зашифрованным файлам. Также будет предложено придумать и ввести ключ восстановления. Оба этих важных компонента лучше всего сохранить в надёжном месте, лучше всего распечатать. Очень глупо хранить пароль и ключ к восстановлению на самом ПК.

В процессе шифрования система может поинтересоваться у вас, какую часть конкретно вы желаете зашифровать. Лучше всего такой процедуре подвергнуть полностью всё пространство диска, хотя имеется вариант зашифровать только занятое пространство.

Остаётся выбрать такой вариант действий, как «Новый режим шифрования», а после этого запустить автоматическую проверку операционной системы BitLocker. Далее система благополучно продолжит процесс, после чего к вам поступит предложение перезагрузить ваш ПК. Безусловно, выполните это требование, осуществите перезагрузку.

После очередного запуска Windows 10 вы убедитесь в том, что доступ к документам без введения пароля будет невозможен. Процесс шифрования будет продолжаться, контролировать его можно при нажатии на значок BitLocker, располагающийся на панели уведомлений.

Отключение функции

Если по каким-либо причинам файлы на вашем компьютере перестали представлять повышенную важность, а вам не очень нравится каждый раз вводить пароль, чтобы получить к ним доступ, тогда предлагаем вам просто отключить функцию шифрования.

Чтобы выполнить такие действия, перейдите в панель уведомлений, найдите там значок BitLocker, кликните по нему. В нижней части открытого окна вы найдёте строку «Управление BitLocker», нажмите на неё.

Теперь система предложит вам выбрать, какое действие для вас является предпочтительным:

- провести архивацию ключа восстановления;

- изменить пароль доступа к зашифрованным файлам;

- удалить ранее установленный пароль;

- отключить BitLocker.

Безусловно, если вы решили отключить BitLocker, вам следует выбрать последний предлагаемый вариант. На экране сразу возникнет новое окно, в котором система пожелает убедиться в том, что вы действительно желаете отключить функцию шифрования.

ВНИМАНИЕ. Как только вы нажмёте на кнопку «Отключить BitLocker», сразу начнётся процесс дешифровки. К сожалению, и этот процесс не характеризуется высокой стремительностью, поэтому вам однозначно придётся настроиться на некоторое время, в ходе которого вам просто придётся ожидать.

Конечно, если вам нужно пользоваться в этот момент компьютером, вы можете себе это позволить, никакого категорического запрета на это нет. Однако следует себя настроить на то, что производительность ПК в этот момент может быть крайне низкой. Понять причину такой медлительности несложно, ведь операционной системе приходится разблокировать огромный объём информации.

Итак, имея желание зашифровать или дешифровать файлы на компьютере, достаточно ознакомиться с нашими рекомендациями, после этого без поспешности выполнять каждый шаг обозначенного алгоритма, а по завершении порадоваться достигнутому результату.

Шифрование диска Bitlocker

Битлокер — BitLocker (полное название BitLockerDrive Encryption) - это , встроенная в операционные системы Windows Vista Ultimate/Enterprise, Windows 7 Ultimate, Windows Server 2008 R2, Windows Server 2012 и Windows 8.

С помощью BitLocker можно зашифровать полностью весь носитель данных (логический диск, SD-карту, USB-брелок). При этом поддерживаются алгоритмы шифрования AES 128 и AES 256.

Вас также может заинтересовать статья « », в которой мы пытались разобраться возможен ли взлом шифрования дисков Windows.

Ключ восстановления к шифру может храниться в компьютере, на USB-устройстве или в аппаратном чипе TPM (Trusted Platform Module, доверенный платформенный модуль). Можно также сохранить копию ключа в своей учет-ной записи Майкрософт (вот только зачем?).

ПОЯСНЕНИЕ Хранить ключ в чипе TPM можно только на тех компьютерах, где чип TPM вмонтирован в материнскую плату. Если материнская плата компьютера оснащена чипом TPM, тогда ключ может быть прочитан из него или после аутентификации с помощью USB-ключа/смарт-карты, или после ввода PIN-кода.

В самом простом случае можно аутентифицировать пользователя и по обычному паролю. Такой способ Джеймсу Бонду, конечно, не подойдет, но большинству обычных пользователей, которые хотят скрыть некоторые свои данные от коллег или родственников, его будет вполне достаточно.

С помощью BitLocker можно зашифровать любой том, в том числе и загрузочный - тот, с которого происходит загрузка Windows. Тогда пароль нужно будет вводить при загрузке (или использовать другие средства аутентификации, например, TPM).

СОВЕТ Я настоятельно не рекомендую вам шифровать загрузочный том. Во-первых, снижается производительность. На сайте technet.microsoft сообщают, что обычно снижение производительности составляет 10 %, однако в вашем конкретном случае можно ожидать большего «торможения» компьютера - все зависит от его конфигурации. Да и шифровать, по сути, нужно далеко не все данные. Зачем шифровать те же программные файлы? В них нет ничего конфиденциального. Во-вторых, если что-то случится с Windows, боюсь, все может закончиться плачевно - форматированием тома и потерей данных.

Поэтому лучше всего зашифровать один какой-то том - отдельный логический диск, внешний USB-диск и т. п. А затем на этот зашифрованный диск поместить все ваши секретные файлы. На зашифрованный диск также можно установить и программы, требующие защиты, - например, ту же 1С Бухгалтерию.

Такой диск вы будете подключать только при необходимости - щелкнул двойным щелчком на значке диска, ввел пароль и получил доступ к данным.

Что можно зашифровать с помощью BitLocker?

Можно зашифровать любой диск, кроме сетевого и оптического. Вот список поддерживаемых типов подключения дисков: USB, Firewire, SATA, SAS, ATA, IDE, SCSI, eSATA, iSCSI, Fiber Channel.

Не поддерживается шифрование томов, подключенных по Bluetooth. И хоть карта памяти мобильного телефона, подключенного к компьютеру по Bluetooth, выглядит как отдельный носитель данных, зашифровать его нельзя.

Поддерживаются файловые системы NTFS, FAT32, FAT16, ExFAT. Не поддерживаются прочие файловые системы, в том числе CDFS, NFS, DFS, LFS, программные RAID-массивы (аппаратные RAID-массивы поддерживаются).

Можно зашифровать твердотельные накопители: (SSD-накопители, флешки, SD-карты), жесткие диски (в том числе, подключаемые по USB). Шифрование других типов дисков не поддерживается.

Шифрование диска Bitlocker

Перейдите на рабочий стол, запустите Проводник и щелкните правой кнопкой мыши по диску , который вы хотите зашифровать. Напомню, что это может быть логический том, SD-карта, флешка, USB-диск, SSD-накопитель. Из появившегося меню выберите команду Включить BitLocker .

Команда включения шифрования BitLocker

Первым делом вас спросят, как вы будете с зашифрованного диска: с помощью пароля или смарт-карты. Нужно выбрать один из вариантов (или оба: тогда будут задействованы и пароль, и смарт-карта), иначе кнопка Далее не станет активной.

Как будем снимать блокировку Bitlocker ?

Как будем снимать блокировку Bitlocker ? На следующем шаге вам будет предложено создать резервную копию ключа

восстановления.

Архивация ключа восстановления

Архивация ключа восстановления ПОЯСНЕНИЕ Ключ восстановления используется для разблокировки диска в случае, когда вы забыли пароль или потеряли смарт-карту. Отказаться от создания ключа восстановления нельзя. И это правильно, потому что, приехав из отпуска, свой пароль к зашифрованному диску я-таки забыл. Эта же ситуация может повториться и у вас. Поэтому выбираем один из предложенных способов архивирования ключа восстановления.

- Сохранение ключа в учетную запись Майкрософта. Этот способ я не рекомендую: нет соединения с Интернетом - получить свой ключ не получится.

- Сохранение в файл - оптимальный способ. Файл с ключом восстановления будет записан на рабочий стол.

Сохранение ключа восстановления на рабочем столе

Сохранение ключа восстановления на рабочем столе - Сами понимаете, его оттуда следует перенести в более надежное место, на-пример на флешку. Также желательно его переименовать, чтобы по имени файла не было сразу понятно, что это как раз тот самый ключ. Можно открыть этот файл (позже вы увидите, как он выглядит) и скопировать сам ключ восстановления в какой-то файл, чтобы только вы знали, что это за строка и в каком файле она находится. Оригинальный файл с ключом восстановления лучше потом удалить. Так будет надежнее.

- Распечатка ключа восстановления - идея довольно дикая, разве что потом вы поместите этот лист бумаги в сейф и закроете на семь замков.

Теперь нужно определить, какую часть диска требуется шифровать.

Какую часть диска нужно зашифровать?

Какую часть диска нужно зашифровать? Можно зашифровать только занятое место, а можно - сразу весь диск. Если ваш диск практически пуст, то намного быстрее зашифровать только занятое место. Рассмотрим варианты:

- пусть на флешке в 16 Гбайт имеется всего 10 Мбайт данных. Выберите первый вариант, и диск будет зашифрован мгновенно. Новые же файлы, записываемые на флешку, будут шифроваться «на лету», т. е. автоматически;

- второй вариант подойдет, если на диске много файлов, и он почти полностью заполнен. Впрочем, для той же 16-гигабайтной флешки, но заполненной до 15 Гбайт, разница во времени шифрования по первому или второму варианту будет практически неразличима (что 15 Гбайт, что 16 - будут шифроваться

практически одно и то же время); - однако если на диске мало данных, а вы выбрали второй вариант, то шифрование будет длиться мучительно долго по сравнению с первым способом.

Итак, осталось только нажать кнопку Начать шифрование .

Шифрование диска программой Битлокер

Шифрование диска программой Битлокер Дождаться, пока диск будет зашифрован. Не выключайте питание компьютера и не перезагружайте его до тех пор, пока шифрование не завершится - об этом вы получите соответствующее сообщение.

Если произойдет сбой питания, то шифрование при запуске Windows будет продолжено с того самого момента, где оно было остановлено. Так написано на сайте Майкрософт. Верно ли это для системного диска, я не проверял - не захотелось рисковать.

Продолжение статьи на следующей странице. Для перехода на следующую страницу нажмите на кнопоку 2 которая находится под кнопками социальных сетей.